Das Wichtigste in Kürze

- Im Gegensatz zum Datenschutz schützt die Informationssicherheit Unternehmenswerte

- Neben der DSGVO gibt es inzwischen weitere Gesetze, die sich mit der Informationssicherheit befassen

- Ein DSB kümmert sich um den Schutz von Daten von Betroffenen, ein CISO oder ISB dagegen alleine um die Interessen des Unternehmens

- Am effizientesten für ein Unternehmen ist es, wenn DSB und CISO zusammenarbeiten

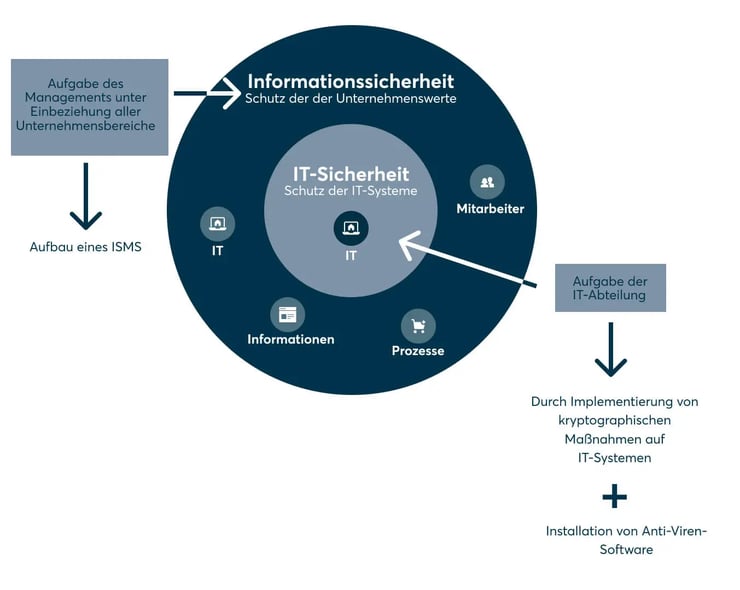

Abgrenzung von Informationssicherheit, IT-Sicherheit und Datenschutz

Bevor wir auf die Gemeinsamkeiten von Datenschutz und Informationssicherheit eingehen, zunächst eine kurze Abgrenzung der beiden Begriffe:

Informationssicherheit beschreibt den Schutz von Informationen und Unternehmenswerten nach mindestens drei Schutzzielen:

- Vertraulichkeit: Informationen sind nur berechtigten Personen zugänglich

- Integrität: keine unrechtmäßigen oder außerplanmäßigen Änderungen möglich

- Verfügbarkeit: auch nach einem Brand oder sonstigem Datenverlust können Informationen wiederhergestellt werden

Zwar gibt es internationale Standards und Normen, die Anforderungen an die Informationssicherheit und Maßnahmen zur Umsetzung definieren, allerdings existiert ein rechtlicher Rahmen nur für bestimmte Spezialfälle.

Mehr über Informationssicherheit in unserem Artikel mit einem Überblick, den Schutzzielen und Aufgaben.

Übrigens: Der Begriff der IT-Sicherheit wird hin und wieder irreführender Weise mit dem der Informationssicherheit gleichgesetzt. Allerdings beschreibt IT-Sicherheit nur all die Prozesse und Maßnahmen, die direkt mit IT-Systemen oder Hardwaresicherheit zusammenhängen. Zum Beispiel gehört die ordnungsgemäße Handhabung von Papierakten zu den Themenkomplexen der Informationssicherheit, nicht aber der IT-Sicherheit. In diesem Artikel stellen wir die 6 größten Gefahren für Ihre IT-Sicherheit vor.

Datenschutz bezieht sich immer auf den Schutz personenbezogener Daten. Anders als bei der Informationssicherheit geht es weniger darum, Informationen an sich zu schützen, sondern eher die Menschen hinter den Daten. Seit Mai 2018 ist die EU-DSGVO neben dem Bundesdatenschutzgesetz (BDSG) die rechtliche Grundlage für den Datenschutz in Europa.

Warum sowohl Datenschutz als auch Informationssicherheit an Bedeutung gewinnen

In den letzten Jahren wurden zahlreiche Gesetze auf den Weg gebracht bzw. aktualisiert, die sich direkt mit dem Datenschutz und der Informationssicherheit befassen. Das liegt mitunter an dem rasanten technischen Fortschritt, der Digitalisierung und den damit einhergehenden Risiken (z. B. durch Cyber-Attacken und Datenlecks sowie Gefährdung der Privatsphäre von Verbrauchern).

Zu den wichtigsten Gesetzen gehören: das IT-Sicherheitsgesetz bzw. BSIG, die KRITIS-Verordnung, das Geschäftsgeheimnisschutzgesetz, das neue TTDSG und die Datenschutzgrundverordnung (DSGVO).

Mehr über Gesetze in der Informationssicherheit finden Sie hier.

Auch das Bewusstsein von Verbrauchern, B2B-Kunden, Investoren, Mitarbeitern und anderen Stakeholdern wächst in Bezug auf Datenschutz und Informationssicherheit. Investoren unterziehen Unternehmen eingehenden Due-Diligence-Prüfungen, bei denen die Informationssicherheit genau unter die Lupe genommen wird. Vermehrt spielen auch Zertifizierungen – zum Beispiel nach ISO 27001 und TISAX® – eine große Rolle im Kampf um Vertriebspartner und Kunden.

Anmerkung: Fachumgangssprachlich spricht man meist nur von der ISO 27001. Die fachlich korrekte Schreibweise ist aber ISO/IEC 27001. Im Herbst 2022 wurde außerdem eine neue Version herausgebracht.

Die Unterschiede zwischen der alten ISO 27001:2013 und der aktuellen ISO 27001:2022 finden Sie hier.

Die ISO 27001-Zertifizierung sorgt dafür, dass die Maßnahmen, die Sie im Rahmen Ihrer Informationssicherheits-Strategie ausführen, sichtbar nach außen wird.

Verantwortlichkeiten für die Einhaltung von Informationssicherheit und Datenschutz – wer kümmert sich?

Datenschutz und Informationssicherheit sind „Chefsache“ – das bedeutet, dass die wichtigen Entscheidungen (zum Beispiel Risikoentscheidungen) durch das Topmanagement gefällt werden und die Verantwortung bei Fehlern bei der Geschäftsführung liegt. Die nötige Expertise zur Umsetzung bringen primär folgende Rollen mit:

Der Datenschutzbeauftragte(DSB) nimmt die Rolle eines Beraters für das Topmanagement ein. Er analysiert den aktuellen Stand des Datenschutzes im Unternehmen und stellt entsprechende Handlungsempfehlungen aus.

Der DSB konzentriert sich auf die Umsetzung von Datenschutzgesetzen (wie dem Bundesdatenschutzgesetz und der DSGVO) und den Schutz der Privatsphäre von Betroffenen. Dabei muss der DSB gut vernetzt sein, denn Datenschutz betrifft am Ende jede Abteilung eines Unternehmens. Die Position eignet sich gut für das Outsourcing – d. h., dass ein Unternehmen von unabhängigen externen Experten bezüglich des Datenschutzes betreut werden kann. Mehr zu den Aufgaben den DSB finden Sie in diesem Artikel.

Der Chief Information Security Officer (CISO) oder Informationssicherheitsbeauftragter (ISB)

Anders als der DSB kann der CISO bzw. ISB sich vollkommen auf die Interessen des Unternehmens konzentrieren. Denn in seiner Position muss er nicht zwischen dem Schutz der Menschen hinter den Daten und dem Geschäftserfolg abwägen. Er muss jedoch einen anderen Balanceakt meistern: den zwischen dem Schutz von Informationen/Assets und einem reibungslosen Geschäftsablauf. Er ist normalerweise direkt dem Topmanagement unterstellt, arbeitet aber besonders eng mit der IT-Abteilung sowie den Compliance- und Legal-Teams zusammen.

| CISO/ISB | Datenschutzbeauftragter | |

| Aufgaben |

|

|

| Ausbildung | i. d. R. Informatiker oder Computer Scientists, mit Weiterbildungen / Spezialisierungen im Bereich Security und langjähriger Berufserfahrung | Oft Juristen oder Wirtschaftswissenschaftler mit entsprechender Weiterbildung |

| Wem unterstellt? | Normalerweise der Geschäftsführung unterstellt | Der DSB entsprechend der Vorgaben der DSGVO nicht weisungsgebunden |

| Gesetzlich vorgeschrieben? | Nein, auch der Aufgabenbereich ist nicht gesetzlich vorgeschrieben und hängt sehr vom jeweiligen Unternehmen und der einzuhaltenden Regeln ab. Eine Ausnahme bieten hier z. B. Spezialfälle im öffentlichen Sektor | Für die meisten Unternehmen ja, mehr Informationen hier. Die DSGVO regelt auch den Aufgabenbereich des DSB recht detailliert. |

| Beschäftigungs-verhältnis | Interne oder externe Position denkbar, je nach Anforderungen des Unternehmens und der Unternehmensgröße. | Interne oder externe Position denkbar, je nach Anforderungen des Unternehmens. (Mehr Infos zum Vergleich interner vs. externer DSB hier). Ein interner DSB genießt einen besonderen Kündigungsschutz. |

Ein Beispiel: So arbeiten Informationssicherheit und Datenschutz oft aneinander vorbei

Nehmen wir das Beispiel eines Online-Shops. Die Datenschutzbeauftrage muss u. a. darauf hinwirken, dass personenbezogene Daten von Website-Besuchern und Kunden nur mit deren Einwilligung erhoben und verarbeitet werden, dass die Cookies datenschutzkonform akzeptiert und abgelehnt werden können, dass die Daten nach dem Stand der Technik geschützt werden (zum Beispiel durch technische Maßnahmen wie Anonymisierung) und alle Verarbeitungstätigkeiten im Verzeichnis von Verarbeitungstätigkeiten (VVT) abgebildet werden.

Gleichzeitig sitzt auf einer anderen Etage des Büros der CISO, der sich ganz eigene Maßnahmen zur Verschlüsselung der Daten ausdenkt, Maßnahmen gegen Angriffe auf die Website umsetzt und eine Risikobetrachtung durchführt, um den Anforderungen an Dienstanbieter nach § 13 Telemediengesetz nachzukommen. Leider geschieht das nur sehr selten in Absprache mit der Datenschutzbeauftragen – obwohl das vieles einfacher machen würde. Doch wie geht es besser?

Schnittmengen von Datenschutz und Compliance – so können Unternehmen Synergien nutzen

Es hat sich mittlerweile herumgesprochen, dass internationale Normen und Best Practices eine große Hilfestellung bei der Umsetzung unterschiedlicher Compliance-Themen darstellen. Für die Entwicklung von Informationssicherheits-Managementsystem ist die ISO 27001 die passende Norm. Sie beschreibt neben Anforderungen an die technologische Ausstattung auch solche an die Sicherheit sämtlicher Prozesse und Geschäftsaktivitäten eines Unternehmens sowie die Qualifikation und Vertrauenswürdigkeit der involvierten Menschen – aus Belegschaft und Geschäftsführung, aber auch Lieferanten.

Praktischerweise gibt es große Schnittmengen zwischen ISO 27001 und DSGVO. Zu diesen gehören:

- Anforderungen an den technischen Datenschutz: In Art. 32 DSGVO werden sehr ähnliche Schutzziele als Anforderungen an den Schutz personenbezogener Daten gestellt wie in der ISO 27001 bei den Grundprinzipien der Informationssicherheit.

- Technische und organisatorische Maßnahmen (TOM) sollen gemäß dem Stand der Technik implementiert werden (der Wortlaut ist hier fast identisch).

- Die Controls (Maßnahmen) der ISO 27001 sind fast identisch mit den typischen technischen und organisatorischen Maßnahmen, die im Sinne der DSGVO oft implementiert werden.

- Kernbestandteil beider Themenbereiche ist ein Risikomanagement (also das Abwiegen von Eintrittswahrscheinlich, Schaden, Wichtigkeit für den Unternehmenserfolg bzw. Risiken für Rechte und Freiheiten betroffener Personen). Aus den Ergebnissen einer Risikobetrachtung in der Informationssicherheit kann eine Datenschutzfolgeabschätzung in vielen Fällen einfacher abgeleitet werden.

- Zwar fordert die DSGVO im Gegensatz zur ISO 27001 nicht explizit den Aufbau eines Managementsystems, jedoch können mit der Nutzung eines integrierten Managementsystem gleich mehrere regulatorische Anforderungen wert- und prozessorientiert umgesetzt werden. Und das hört nicht bei Datenschutz und Informationssicherheit auf, sondern zieht sich durch die gesamte Compliance. Durch ein integriertes Managementsystem bewegen Unternehmen sich weg von fachspezifischen Silos und hin zu einer zentralen Steuerung von Maßnahmen, bei denen der gesamte Prozess im Mittelpunkt steht.

Mehr zum Thema Datenschutz-Managementsystem finden Sie hier.

Prozessorientiertes Managementsystem: Alles unter einem Hut

Stellen Sie sich vor, in einem Hotel würden der Dessert-Koch, der Chefkoch, der Sommelier und der Bartender nie miteinander kommunizieren. Das Resultat wären komplizierte Lieferantenbestellungen ohne Mengenrabatte bei Menüs, die weder in sich stimmig sind noch zu dem Weinangebot passen. In der Küche würden die Köche sich ständig auf die Füße treten und über Platz im Kühlraum streiten. Setzen die einzelnen Mitarbeiter sich jedoch regelmäßig zusammen, können sie sich unterstützen, gemeinsame Großbestellungen aufgeben und stimmige kulinarische Konzepte entwickeln – bei geringeren Ausgaben.

Ganz genauso leiden auch Fachabteilungen, die in verschiedenen Datenschutz- und Compliance-Themen isoliert voneinander an Ihren Themen arbeiten, unter einem weitaus größeren Arbeitsaufwand bei schlechteren Resultaten. Und genau wie in einem Hotel muss auch hier der Prozess im Mittelpunkt stehen. Statt kulinarischer Highlights sind es eben sichere, transparente und gesetzeskonforme Abläufe.

Sie möchten die Synergien von Datenschutz und Informationssicherheit besser nutzen?

Wir helfen Ihnen gerne dabei. Bei DataGuard bieten wir Beratungsdienstleistungen in beiden Themenbereichen an und helfen Unternehmen bei der Umsetzung der Anforderungen der DSGVO sowie bei Audits nach ISO 27001.

TISAX® ist eine eingetragene Marke der ENX Association. DataGuard steht in keiner geschäftlichen Verbindung zu ENX. Wir bieten lediglich Beratung und Unterstützung zur Vorbereitung auf das TISAX® Assessment an. Die ENX Association übernimmt keine Verantwortung für die auf der DataGuard-Website dargestellten Inhalte.

About the author

DataGuard Informationssicherheits-Experten

Tipps und Best Practices zur erfolgreichen Erlangung von Zertifizierungen wie ISO 27001 oder TISAX®, die Bedeutung robuster Sicherheitsprogramme, effiziente Risikominderung... und vieles mehr!

Profitieren Sie von der jahrelangen Erfahrung unserer zertifizierten Informationssicherheitsbeauftragen (oder CISOs) in Deutschland, UK und Österreich, um Ihr Unternehmen auf den nachhaltigen Erfolgspfad zu bringen – indem Sie Ihre Informationswerte und Mitarbeitenden vor gängigen Risiken wie Cyberangriffen schützen.

Diese Qualifizierungen unserer Informationssicherheitsberater stehen für Qualität und Vertrauen: Certified Information Privacy Professional Europe (IAPP), ITIL® 4 Foundation Certificate for IT Service Management, ISO 27001 Lead Implementer/Lead Auditor/Master, Certificate in Information Security Management Principles (CISMP), Certified TickIT+ Lead Auditor, Certified ISO 9001 Lead Auditor, Cyber Essentials