Das Wichtigste in Kürze

- Informationssicherheit unterscheidet sich grundlegend vom Datenschutz. InfoSec geht über den Schutz personenbezogener Daten hinaus, da Sie alle Informationswerte eines Unternehmen oder einer Organisation umfasst.

- IT-Sicherheit oder Cybersecurity werden oft als Synonyme für Informationssicherheit verwendet. Allerdings sind dies drei unterschiedliche Sicherheitsproblem-Ansätze, die sich lediglich gegenseitig ergänzen, jedoch nicht ersetzen können.

- Informationssicherheit lässt sich in einem Informationssicherheits-Managementsystem (ISMS) verwalten. Der Standard für für ein solches ISMS ist die ISO/IEC 27001.

- Zu den größten Gefahren der Informationssicherheit zählen neben physischen Gefahren insbesondere Ransomware-Angriffe und Cyberattacken.

Was ist Informationssicherheit? Definition

Informationssicherheit ist der Schutz von Informationen vor unberechtigtem Zugriff, Missbrauch, Verlust oder Veränderung, um die Vertraulichkeit, Integrität und Verfügbarkeit von Informationen sicherzustellen.

Zum Schutz ihrer Informationen und Daten setzen Organisationen verschiedene Methoden und Techniken ein, die zusammen als „Informationssicherheit“ bezeichnet werden. Dazu gehören auch Richtlinieneinstellungen zur Verhinderung unerwünschter Zugriffe auf geschäftliche oder persönliche Daten.

Das Thema Informationssicherheit wird immer komplexer und schließt verschiedenste Bereiche ein, wie z. B. Netzwerk- und Infrastruktursicherheit sowie Prüfungen und Tests zur Sicherstellung der Wirksamkeit.

Generell handelt es sich bei Informationswerten um jede Art von (Vermögens-) Werten eines Unternehmens oder einer Organisation. Dies kann alles von personenbezogenen Informationen bis hin zu immateriellen Werten wie die Reputation oder das Ansehen sein.

Unter dem Begriff „Informationssicherheit“ lassen sich folgende Bausteine gliedern: Organisatorische-, physische, personelle- und technische Sicherheit.

Aus diesem Grund gibt es zum Thema Informationssicherheit auch eine breite Vielfalt an wissenschaftlichen Gebieten. Einige Beispiele sind hier aufgeführt:

Heute bewahren wir unsere wichtigsten Dokumente nicht mehr in Tresoren auf oder beschäftigen Sicherheitskräfte, um diese Informationen zu schützen. Es wird erwartetet, dass digitale Daten mehrfach gesichert werden, weshalb Organisationen Informationssicherheitsfachleute beschäftigen müssen, um geschützte Zonen einzurichten. Diese Zonen enthalten beispielsweise virtuelle Safes, Antivirus-Sicherheitssoftware und durch kryptografische Methoden verschlüsselte digitale Informationen.

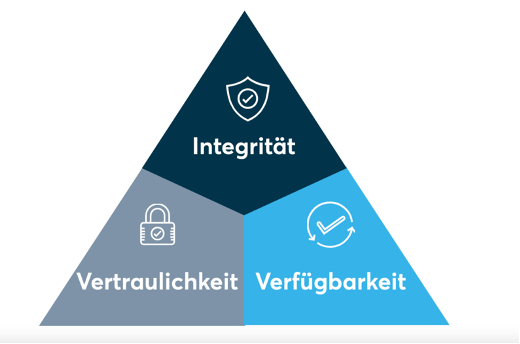

Der Schutz von Informationswerten erfolgt dabei nach mindestens drei Schutzzielen:

- Vertraulichkeit: Informationen sind nur berechtigten Personen zugänglich

- Integrität: Informationen sind vor unrechtmäßiger oder außerplanmäßiger Veränderung gesichert

- Verfügbarkeit: Informationen sind zu jeder Zeit verfügbar und können bei Problemen wiederhergestellt werden

Bezüglich der Verfügbarkeit von Informationen kann eine geeignete Backup-Strategie ein echter Vorteil sein. Diese hilft Ihnen im Fall von Datenverlusten oder Server-Ausfällen Daten und Informationen schnellstmöglich wieder herzustellen oder zu retten.

Mehr dazu im Artikel über Datensicherung und Datenrettung.

Zwar gibt es internationale Standards und Normen, die Anforderungen an die Informationssicherheit und Maßnahmen zur Umsetzung definieren, allerdings existiert kein festgelegter rechtlicher Rahmen.

Die Maßnahmen der Informationssicherheit folgen einem risikobasierten Ansatz. Sie richten sich also nicht nach absoluten Vorgaben aus und streben auch keine hundertprozentige Sicherheit an. Stattdessen werden die Risiken für die Informationssicherheit, deren Eintrittswahrscheinlichkeit und Schadenpotentiale sorgfältig abgewogen.

Risiko, Schadenpotenzial und risikominimierende Maßnahmen müssen von jedem Unternehmen in ein individuell optimales Verhältnis gebracht werden.

Was sind Informationswerte?

Als Informationswerte (im Kontext der Informationssicherheit) gelten alle Arten von Werten, wie Daten, Informationen oder materielle Werte, die einen Mehrwert für das Unternehmen oder die Organisation darstellen. Informationswerte haben einen geschäftlichen Wert – daher auch ihr Name.

Beispiele umfassen:

- Hardware, Software, Daten, Datenbanken, Prozesse und Anwendungen innerhalb der Organisation

- Geräte, Cloud-Anwendungen und andere Komponenten der IT-Umgebung, die Informationen verarbeiten

- Anwendungen, ein GSS (General Support System), Personal, Ausrüstungen oder auch immaterielle Werte wie Reputation und Ansehen

Welche Arten von vertraulichen Informationen gibt es?

Informationen sind zudem zu klassifizieren. Hierbei sollte der Wert der Information, die gesetzlichen Anforderungen, die Sensibilität und die Kritikalität hinzugezogen werden. Hierbei lassen sich Informationen bspw. in öffentliche und vertrauliche Informationen klassifizieren. Auf öffentliche Informationen kann die Allgemeinheit zugreifen, während vertrauliche Informationen nur bestimmten Personen zugänglich sein dürfen. Im Allgemeinen gibt es fünf Kategorien von vertraulichen Informationen:

- Persönliche Informationen: detaillierte Informationen über eine Person wie deren vollständiger Name, Passnummer, Telefonnummer usw. Wer persönliche Informationen verarbeitet, ist gesetzlich dazu verpflichtet, diese zu schützen und nicht mit Dritten zu teilen. Die persönlichen Informationen von Kund:innen und Mitarbeitenden werden „personenbezogene Daten“ genannt.

- Geschäftsgeheimnis: Informationen über die Arbeit einer Organisation, z. B. deren Technologie, Managementprozesse und Kundenstamm. Einer Organisation kann ein finanzieller Schaden entstehen, wenn diese Informationen an die Öffentlichkeit gelangen. Jedes einzelne Unternehmen kann seine Geschäftsgeheimnisse selbst definieren und die Öffentlichkeit hat auf diese Geheimnisse keinen Zugriff. Doch nicht alle Informationen können als Geschäftsgeheimnis geschützt werden, z. B. sind die Namen der Gründer einer Organisation und die Arbeitsbedingungen davon ausgeschlossen.

- Berufsgeheimnis: In diese Kategorie fallen Informationen, die der Schweigepflicht medizinischer Fachkräfte, Notare, Anwälte und anderer Berufsgruppen unterliegen. Es wird durch viele verschiedene Gesetze gleichzeitig geregelt.

- Amtsgeheimnis: Auf diese Informationen können beispielsweise Steuer- und Meldeämter zugreifen. Üblicherweise bewahren Behörden diese Informationen auf und die sichere Speicherung liegt in ihrer Verantwortung. Sie dürfen diese Informationen nur dann weitergeben, wenn sie von der betroffenen Person dazu aufgefordert werden.

- Staatsgeheimnis: wichtige und streng gehütete Informationen, die vom Staat geschützt sind.

Warum Informationssicherheit wichtig ist und immer wichtiger wird

Ist die Datensicherheit zu gering, können wichtige Informationen verloren gehen oder gestohlen werden. Außerdem können das Kundenerlebnis und der Ruf der betroffenen Organisation beeinträchtigt werden. Wir machen uns immer abhängiger von Technologie und im Zuge dessen kommt es immer häufiger zu Datenschutzverstößen, Betrug und der Verbreitung von Schadprogrammen. Im Folgenden führen wir wichtige Gründe für die Einführung von Informationssicherheitssysteme auf:

Weit verbreitete Bedrohungen - Immer häufiger treten Informationssicherheitsbedrohungen, wie z. B. Würmer, Viren, digitale Erpressung, Diebstahl von geistigem Eigentum, Identitätsdiebstahl und Diebstahl physischer Ausrüstung auf. Sehr verbreitet ist beispielsweise die sogenannte Ransomware. Dabei verhindert ein Hacker den Zugriff auf Daten oder droht mit deren Veröffentlichung, bis ein gewisser Betrag bezahlt wird.

Die Kosten von Datenschutzverstößen - Datenschutzverstöße können unterschiedlich aussehen, doch alle können teuer werden, wenn eine Organisation in Großbritannien oder der EU nicht den Bestimmungen der DSGVO nachkommt, kann einBußgeld in Höhe von bis zu 20 Mio. € oder max. 4 % des weltweiten Umsatzes (was noch höher ausfallen kann) verhängt werden, befristete oder dauerhafte Beschränkungen bei der Datenverarbeitung oder -erhebung erfolgen oder sogar einem vollständigen Betriebsverbot in Großbritannien oder in der EU.

Von Staaten unterstütze Hacker - Regierungen finanzieren Hackergruppen, um sich in die Angelegenheiten anderer Länder einzumischen oder diese zu stören. 2020 hackten in einer der bisher größten Cyberattacken von Russland unterstütze Hacker in einem Zeitraum von 8–9 Monaten Tausende von Organisationen in den USA. Auch internationale Organisationen wie die NATO und das Europäische Parlament waren betroffen.

Das Internet der Dinge - Das Internet der Dinge ist ein riesiges Netzwerk aus physischen Gegenständen, die mit Software und Sensoren ausgestattet sind, mit denen sie sich mit dem Internet und anderen Geräten verbinden können. Smartphones, Smartwatches und Smart Homes beispielsweise sind Gebrauchsgegenstände des Internets der Dinge, mit deren Hilfe von der Klimaanlage bis hin zu den Türschlössern alles über ein einziges Gerät gesteuert werden kann. Viele dieser Geräte sind anfällig für Cyberangriffe.

Mehr Cyberattacken in schwierigen Zeiten - Informationssicherheit ist immer wichtig, aber ganz besonders in Krisenzeiten. Dafür ist die Pandemie ein gutes Beispiel: 2020 verdoppelte sich die Anzahl der Cyberattacken. Besonders stark betroffen waren z. B. Krankenhäuser und Pharmaunternehmen. Außerdem haben viele Organisationen durch die weitverbreitete Praxis des Homeoffice Schaden erlitten, da sie dadurch anfälliger für die Angriffe von Hackern sind. Niemand kann vorhersehen, wann die nächste Krise eintritt, aber alle Organisationen, die Informationen verarbeiten, sollten auf das Schlimmste vorbereitet sein.

Cyberangriffe immer ausgefeilter - Cyberattacken werden immer ausgefeilter, und die Informationssicherheit damit noch wichtiger. Auch die Hacker werden besser und aufgrund der technologischen Fortschritte können sie mit weniger Anstrengungen eine größere Wirkung erzielen. Zudem organisieren sich Hacker in Communitys, um miteinander Informationen auszutauschen. Doch die Größe der Gruppen ist nicht relevant, da selbst eine kleine Hackergruppe nachhaltigen Schaden an zahlreichen Netzwerken zugleich anrichten kann.

In den letzten Jahren wurden zudem zahlreiche Gesetze auf den Weg gebracht bzw. aktualisiert, die sich direkt mit der Informationssicherheit befassen. Das liegt mitunter an dem rasanten technischen Fortschritt, der Digitalisierung und den damit einhergehenden Risiken.

Zu den wichtigsten Gesetzen gehören: das IT-Sicherheitsgesetz bzw. das Gesetz über das Bundesamt für Sicherheit in der Informationstechnik (BSI-Gesetz), die Verordnung zur Bestimmung Kritischer Infrastrukturen (KRITIS-Verordnung), das Geschäftsgeheimnisschutzgesetz und das neue Telekommunikation-Telemedien-Datenschutz-Gesetz (TTDSG).

Auch das Bewusstsein von Verbrauchern, B2B-Kunden, Investoren, Mitarbeitern und anderen Stakeholdern wächst. Investoren unterziehen Unternehmen eingehenden Due-Diligence-Prüfungen, bei denen die Informationssicherheit genau unter die Lupe genommen wird.

Vermehrt spielen auch Zertifizierungen eine große Rolle im Kampf um Vertriebspartner und Kunden. Die bekanntesten Zertifizierungen in der Informationssicherheit sind wohl die ISO 27001 sowie TISAX®. Letztere wurde speziell für die Automobilindustrie entwickelt.

Für diese Branchen spielt Informationssicherheit eine besondere Rolle

Jedes Unternehmen sollte sich mit Informationssicherheit auseinandersetzen – unabhängig von der Branche, unabhängig von der Betriebsgröße. Besonders wichtig ist das Thema für stark softwaregetriebene und digitale Unternehmen. Hinzu kommen Firmen aus Industrien mit hoher Regulierungsnotwendigkeit.

Beispiel Gesundheitsmarkt: Hier sind bei der Informationssicherheit von Haus aus strenge Mindeststandards einzuhalten – etwa um die ärztliche Schweigepflicht zu gewährleisten.

In der Automotive-Branche liegt der besondere Fokus auf Informationssicherheit eher am Produkt: Es ist so komplex und wird von so vielen Beteiligten hergestellt, dass stark regulierte Freigabeprozesse zu absolvieren sind, bis ein Fahrzeug auf die Straße darf. Deshalb müssen alle an der Supply Chain beteiligten Player die Anforderungen erfüllen – ohne Ausnahme.

Sie sind in der Automobilindustrie tätig? Hier gelten nochmal andere Regeln und die Anforderungen sind höher als in anderen Branchen. Sollten Sie noch nichts von TISAX® gehört haben, ist es dafür jetzt höchste Zeit.

Welche Folgen kann eine mangelhafte Informationssicherheit haben?

Wenn die Informationssicherheit nicht ausreichend ist, kann dies zu einer Vielzahl an Problemen führen. Üblicherweise treten in Organisationen mit einer geringen Informationssicherheit folgende Probleme auf:

- Betriebsstörungen: Sogenannte Black-Hat-Hacker verlangen üblicherweise Lösegeld, wenn sie in die Systeme einer Organisation eindringen und auf deren Daten zugreifen. Um den Schaden zu begrenzen, den Vorfall zu untersuchen und den normalen Betrieb wiederherzustellen, müssen häufig die gesamte IT-Infrastruktur und geschäftsrelevante Systeme abgeschaltet werden. Unternehmen, die nicht über grundlegende Notfallwiederherstellungsprozesse wie regelmäßige Backups verfügen, können ihre verlorenen Daten oft erst nach Wochen oder Monaten wiederherstellen.

- Rechtliche Konsequenzen: Wenn Partner, Kunden oder potenzielle Kunden von den Datenpannen betroffen sind, führt dies häufig zu Gerichtsprozessen. In den Wirtschafts- und Technologienachrichten wurde in den letzten Jahren weltweit über solche Prozesse berichtet. Sie beeinträchtigen die betroffene Organisation folgendermaßen:

- geschwächtes Vertrauen der Kundschaft,

- negative Schlagzeilen,

- geringere Attraktivität für potenzielle Kunden,

- saftige und unvorhergesehen Bußgelder.

- Finanzieller Schaden: Die finanziellen Auswirkungen der Cyberkriminalität hängen von der Art des Angriffs ab. Die folgenden Aspekte spielen dabei eine Rolle: Umsatzausfall, Gerichtskosten, Bußgelder, Bemühungen zur Eindämmung einer Cyberattacke oder einer Datenschutzlücke, Schadensersatzansprüche der Kunden sowie evtl. ein rückläufiger Aktienkurs (insbesondere bei börsennotierten Unternehmen). Die langfristigen Auswirkungen von Datenschutzlücken umfassen oft den Verlust von Kundschaft und einen Umsatzrückgang.

Schutzziele Informationssicherheit – das CIA-Prinzip

Anhand der Schutzziele der Informationssicherheit kann überprüft werden, inwieweit Systeme innerhalb einer Organisation den Standards der Informationssicherheit erreicht haben. Die Ziele sollen dazu beitragen, dass Unternehmen gezielt darauf hinarbeiten können, die Standards der Informationssicherheit zu erfüllen.

Die drei Schutzziele der Informationssicherheit sind:

- Vertraulichkeit

- Integrität

- Verfügbarkeit

Vielleicht haben Sie schon mal von dem CIA-Prinzip oder der CIA-Triade gehört. Die drei Buchstaben gehen auf Anfangsbuchstaben der englischen Begriffe „Confidentiality, Integrity und Accessibility“ zurück.

Wenn Sie Maßnahmen zur Informationssicherheit implementieren, sollten diese immer mindestens eines dieser Ziele verfolgen.

Vertraulichkeit

Informationen müssen vor dem unbefugten Zugriff Dritter geschützt werden. Um diesem nachzukommen, müssen zunächst der Kreis der befugten Personen bestimmt werden, die auf gewisse Informationen zugreifen können. Ebenso wird hierbei bestimmt, welche Befugnisse diese Personen über die Informationen haben. Ein veranschaulichendes Beispiel ist, wenn Sie ein Word-Dokument mit jemandem teilen, dieser aber nur lesen und nichts bearbeiten soll. Dementsprechende erteilen Sie dieser Person nur die Berechtigung zum Lesen und nicht die Befugnis zur Bearbeitung des Dokuments. Durch diese Zugangssteuerung können Daten geschützt werden und es kann nachgewiesen werden, welche Person welche Befugnisse hat. Weiterhin hilft es Daten zu verschlüsseln. Dies schützt zusätzlich zur Zugangssteuerung den Zugriff unbefugter auf die Daten und Informationen. Auch die physische- und Umgebungssicherheit spielen eine wichtige Rolle, um das Schutzziel Vertraulichkeit zu erreichen. Dies bedeutet, dass beispielsweise physische Daten wie Aktenordner zugriffssicher gemacht werden undPC-Monitore beim Verlassen des Arbeitsplatzes versperrt werden sollten.

Integrität

Das Schutzziel Integrität zählt auf die unbewusste oder unzulässige Veränderung von Daten und Informationen ein. Das Verändern von Daten meint dabei nicht nur Veränderungen, sondern auch das Löschen oder Einfügen von Daten. Insbesondere unbemerkte Veränderungen, beispielsweise durch einen versehentliche Tippfehler eines Mitarbeiters, oder durch fehlerhafte Prozesse im System, sind Kriterien, die die Integrität beeinflussen. Demnach lässt sich das Schutzziel Integrität auch in zwei Bereiche, nämlich Systemintegrität und Datenintegrität, unterteilen. Lassen sich Informationen nicht unbemerkt verändern, liegt eine starke System- und Datenintegrität vor. Ist der Zugriff und die Veränderung jedoch unbemerkt möglich, liegt eine schwache Integrität vor. Wie auch beim Schutzziel Vertraulichkeit, können durch Zugangssteuerung Änderungen vermieden, bzw. nachgewiesen werden. Auch das Anschaffen, Entwickeln und Instand halten eines geeigneten Systems ist empfehlenswert im Zusammenhang mit Integrität.

Verfügbarkeit

Daten und Informationen müssen stets zur Verfügung stehen. Sollte es einmal zu einem Systemausfall kommen, muss dafür gesorgt werden können, dass der Betriebszustand so schnell wie möglich wieder hergestellt wird und Daten wieder zur Verfügung stehen. Dafür sollten Unternehmen zunächst eine Risikoanalyse der Informationen und Prozesse machen, um anschließend Risiken zu identifizieren und bewerten zu können. Auf Basis der Risikobewertung kann dann ein betriebliches Kontinuitätsmanagement (BCM) aufgebaut werden.

In der folgenden Tabelle finden Sie die Beschreibung der Schutzziele sowie geeignete Maßnahmen nochmals übersichtlich dargestellt.

Schutzziel | Beschreibung | Maßnahmen, die dem Schutzziel dienen |

Vertraulichkeit | Informationen müssen vor dem unbefugten Zugriff Dritter geschützt werden. Dafür muss klar sein, wer zu dem Kreis befugter Personen gehört. |

|

Integrität | Daten dürfen sich nicht unbemerkt oder unzulässig verändern lassen. Dabei meint Integrität vor allem den Schutz vor unbemerkten Veränderungen. Oft passiert dieser weniger durch Menschen und mehr durch fehlerhafte Systeme und Prozesse. |

|

Verfügbarkeit | Es muss eine technologische Infrastruktur aufgebaut werden, die Daten und Informationen verfügbar macht, also Systemausfälle verhindert. Gehen Daten verloren, muss der Betriebszustand so schnell wie möglich wieder hergestellt werden. |

|

Mehr zu den Gesetzen in der Informationssicherheit finden Sie in diesem Beitrag.

Welche Arten von Bedrohungen für die Informationssicherheit gibt es?

Um sich vor den häufigsten Datensicherheitsbedrohungen zu schützen, müssen Organisationen die Bedeutung der Informationssicherheit erkennen und Maßnahmen ergreifen. Unten führen wir die sechs wichtigsten Bedrohungen in puncto Informationssicherheit auf:

Sicherheitsbedrohung | Beschreibung |

Social Engineering | Bei Social-Engineering-Angriffen manipulieren Kriminelle ihre Opfer, sodass diese z. B. Sicherheitsvorkehrungen umgehen oder geheime Informationen herausgeben. Ziel ist es, Zugriff auf vertrauliche Daten zu erhalten. Eine der bekanntesten Varianten ist das Phishing. |

Datenleck bei Dritten | Viele Organisationen vertrauen Drittanbietern, ihre kritischen Informationen sicher und vertraulich zu behandeln. Wenn bei einem Anbieter ein Datenleck auftritt, haftet die Firma, die die Beziehung mit den Kunden hat, dennoch für den Datenverlust. Anbieter müssen Informationssicherheit demnach ebenso ernst nehmen wie das Unternehmen selbst, da sie sonst Aufträge verlieren könnten. |

Patch-Management | Bei einem Cyberangriff können Hacker jede Schwachstelle ausnutzen. Besondere Wachsamkeit ist auch beim Patch-Management gefragt. Organisationen müssen sicherstellen, dass ihre Software stets auf die neueste Version aktualisiert ist, um das Risiko eines Angriffs zu minimieren. |

Bei einer Ransomware-Attacke auf Ihr Netzwerk sperren Hacker Ihre Dateien und verlangen ein Lösegeld, bevor sie sie wieder freigeben. Ein solcher Angriff kann zu finanziellen Verlusten, Rufschädigung, verringerter Produktivität und Datenverlust führen. | |

Malware | Malware ist schädliche Software, die zum Ziel hat, die Software, Daten, Informationen und Geschäftsfähigkeit einer Organisation zu schädigen. |

Allgemeine Datenschwachstellen | Cyberangriffe können jegliche Schwachstellen im System ausnutzen. Auch ältere Technologie, unsichere Netzwerke und menschliches Versagen aufgrund mangelnder Schulung der Mitarbeitenden stellen Risiken dar. Eine weitere Gefahrenquelle sind Mitarbeitende, die unzureichend geschützte persönliche Geräte für die Arbeit verwenden. Mithilfe eines gut durchdachten Risikobewertungsplans können Sie die potenzielle Gefährdung Ihres Unternehmens abschätzen. |

Unterschied zwischen Datenschutz und Informationssicherheit

In der Informationssicherheit geht es wie beschrieben um den Schutz von Informationswerten. Ein rechtlicher Rahmen existiert nur für bestimmte Spezialfälle.

Datenschutz hingegen bezieht sich auf den Schutz personenbezogener Daten bei der Verarbeitung von Daten. Anders als bei der Informationssicherheit geht es weniger darum, Informationen an sich zu schützen, sondern eher die Grundrechte und Grundfreiheiten natürlicher Personen.

Seit Mai 2018 ist die EU-DSGVO die rechtliche Grundlage für den Datenschutz in Europa, wobei das Bundesdatenschutzgesetz (BDSG-neu) das zentrale Datenschutzgesetz in Deutschland ist. Zudem gibt es für beide Themenschwerpunkte Experten auf Ihrem Gebiet. In der Informationssicherheit ist das der Informationssicherheitsbeauftragte (kurz: ISO oder auch CISO), im Datenschutz ist das der Datenschutzbeauftragter (DSB).

Trotz der grundlegend unterschiedlichen Perspektive, mit dem die Informationssicherheit und der Datenschutz auf den Schutz von Informationen blicken, haben die beiden Konzepte sehr viel gemeinsam. Und wer die Synergien kennt und zu nutzen weiß, spart sich viel Zeit und Arbeit.

In unserem Artikel „Informationssicherheit und Datenschutz: gemeinsam effizienter arbeiten“ verraten wir, wo sich Datenschutz und Informationssicherheit ergänzen können und warum ein effizientes Zusammenspiel immer wichtiger wird.

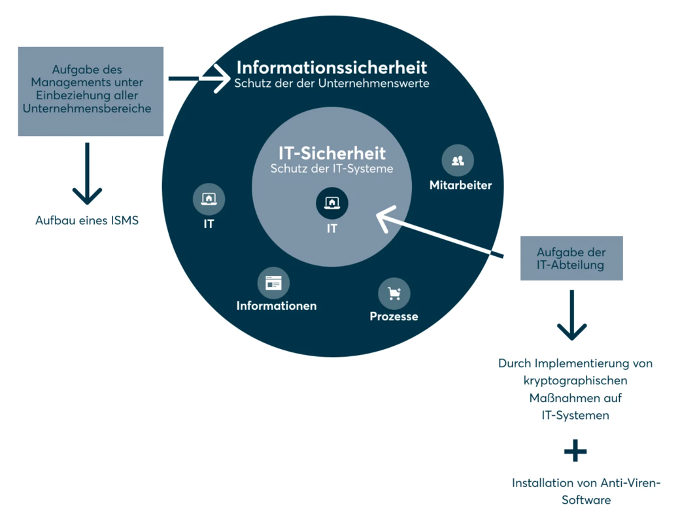

Informationssicherheit vs. IT-Sicherheit vs. Cybersecurity

Der Begriff der IT-Sicherheit wird hin und wieder irreführender Weise mit dem der Informationssicherheit oder Cybersecurity gleichgesetzt. Hier eine Abgrenzung: In der Informationssicherheit geht es um den Schutz von Informationen. Die Information selbst ist der eigentliche Wert, sie existiert unabhängig von der IT oder dem Cyberspace und muss in allen Erscheinungsformen geschützt werden.

Zum Beispiel in Form einer Akte voller bedruckter Seiten oder in Form unternehmensspezifischen Wissens in den Köpfen der Mitarbeitenden. IT-Sicherheit bezieht sich auf die IT-Infrastruktur: Computer, Server, Clouds, Leitungen usw. müssen sicher und vor Zugriffen durch unberechtigte Dritte geschützt sein. Die IT transportiert und verarbeitet Information, das ist ihr Zweck.

Cybersecurity ist als Teilbereich der IT-Sicherheit zu verstehen. Es geht um den Schutz von Informationen im Cyberspace, also um Informationssicherheit in Verbindung mit dem Internet.

Jede Maßnahme der IT-Sicherheit trägt zur Informationssicherheit bei, aber nicht jeder Aspekt der Informationssicherheit hat etwas mit IT-Sicherheit zu tun

Mehr zum Thema Cyber- und Informationssicherheit finden Sie in diesem Beitrag.

Gefahren für die Informationssicherheit

Geht es um Gefahren, denen Informationswerte ausgesetzt sind, denken die meisten zuerst an Cyber-Attacken, organisierte Kriminalität und Spionage. Und es stimmt: Kriminelle Attacken – gerade auf digitale Systeme – sind eine große Gefahr mit weitreichenden Folgen:

Im Jahr 2020/2021 entstanden deutschen Unternehmen Schäden von 223 Milliarden Euro durch Diebstahl, Spionage oder Sabotage. 2018/2019 waren es noch 103 Milliarden Euro. Neun von zehn Unternehmen waren nach Angaben der Bitkom direkt von Cyber-Angriffen betroffen.

Aber Informationen werden nicht nur von Angreifern mit böswilligen Absichten bedroht. Auch die eigenen Mitarbeiter können – mutwillig oder versehentlich – eine Gefahr für die Informationssicherheit darstellen. Ebenso fehlerhafte Systeme, Prozesse und physische Bedrohungen durch Naturgewalten.

Die Gefahren für die Informationssicherheit umfassen:

- Physische Gefahren wie der Brand eines Rechenzentrums

- Gefahren durch eigene Mitarbeiter wie mutwilliger Datenklau oder durch fahrlässiges Handeln

- Gefahren durch Prozesse und Systeme wie veraltete Software ohne notwendige Sicherheitsupdates oder falsch konfigurierte bzw. fehlerhaft integrierte IT-Systeme

- Gefahren durch Cyberkriminalität wie Ransomware-Attacken, Phishing-Mails und Social Engineering

2023 kommen auf Unternehmen neue Herausforderungen in der Informationssicherheit zu - darunter neue Angriffsmethoden von Hackern und der Mangel an Fachkräften. In unserem Artikel erklären wir, wie Sie sich darauf einstellen sollten.

Informationssicherheit umsetzen mit einem ISMS nach ISO 27001

Wenn Sie sich vor den beschriebenen Gefahren schützen wollen, müssen Sie nicht von Null beginnen und sich Maßnahmen zum Schutz Ihrer Informationswerte selbst überlegen. Stattdessen können Sie die internationalen Norm für Managementsyste, nämlich der ISO/IEC 27001. Sie stellt ein Vorgehensmodellfür den Aufbau und Betrieb eines Informationssicherheits-Managementsystem (ISMS) zur Verfügung.

Die ISO 27001 hat das Ziel, auf jedes Unternehmen anwendbar zu sein. Dadurch bleibt die Norm sehr abstrakt und allgemein und bedarf einer individuellen Interpretation und Übersetzung in konkrete Maßnahmen durch einen Experten, zum Beispiel einen Chief Information Security Officer (CISO) oder Informationssicherheitsbeauftragten (ISB).

Für die Einführung eines ISMS gibt es viele gute Gründe. Wer zum Beispiel in einem noch wenig regulierten Markt unterwegs ist, kann bei seinen Kunden mit hohen Standards in der Informationssicherheit punkten und seine Wettbewerbssituation verbessern. In jedem Fall steigert ein ISMS den Wert von Organisationen, denn erst ein ISMS verschafft einen genauen Überblick über die Prozesse und Informationswerte im eigenen Unternehmen. Bei der Suche nach möglichen Investoren zahlt sich ein ISMS daher unmittelbar aus. Fehlt es, ist eine Due-Diligence-Prüfung nur eingeschränkt möglich.

Verantwortlichkeiten für die Informationssicherheit

Ein ISMS lässt sich nur erfolgreich umsetzen, wenn die Unternehmensleitung hinter dem Konzept steht unddie nötigen Ressourcen zur Verfügung stellt. Außerdem müssen die Verantwortlichkeiten klar geklärt sein. In größeren Unternehmen fallen der Aufbau und die kontinuierliche Verbesserung eines ISMS in den Verantwortungsbereich des Chief Information Security Officers (CISO) oder des Informationssicherheitsbeauftragten (ISB).

Zu den Aufgaben eines CISO bzw. ISB gehören:

- Implementierung der IT-Sicherheit, Aufbau eines ISMS

- Zertifizierung des ISMS nach ISO 27001 bzw. TISAX®

- Bearbeitung von und Umgang mit Informationssicherheitsvorfällen sowie der Aufbau eines Business Continuity Managements (BCM)

- Auswahl geeigneter Methoden und Tools

- Mitarbeiterschulungen und Sensibilisierungsmaßnahmen

- Risikomanagement und Beratung der Geschäftsführung

- Abteilungsübergreifende Kommunikation

Wer es in die Position eines Information Security Analysts, eines Information Security Officers oder einen ähnlichen Job geschafft kann, kann sich über hohes Ansehen im Unternehmen und schnell ein sechsstelliges Jahresgehalt freuen.

Je nach Anforderungen des Unternehmens kann die Stelle des CISO durch einen internen Mitarbeiter oder einen externen Dienstleister besetzt werden.

Welche Vor- und Nachteile hat der Einsatz von Informationssicherheit?

Das Hauptziel von Informationssicherheit ist es, ein Gleichgewicht zwischen dem Schutz der Vertraulichkeit, Integrität und Verfügbarkeit von Daten (auch CIA-Triade genannt) zu finden und gleichzeitig eine effektive Einhaltung von Richtlinien ohne Einschränkung der Produktivität sicherzustellen. Hier führen wir die Vor- und Nachteile auf, die die Einführung von Informationssicherheit einer Organisation bieten.

Vorteile | Nachteile |

Mit der fortschreitenden technologischen Entwicklung steigt auch die Anzahl der Cyberverbrechen – weshalb sich der Einsatz von Informationssicherheit immer mehr lohnt. | Da sich die Technologie stetig weiterentwickelt, müssen Organsationen regelmäßig verbesserte Informationssicherheitstechnologien erwerben. |

Sie schützt vertrauliche persönliche Informationen davor, in falsche Hände zu geraten. | Aufgrund der stetigen technologischen Weiterentwicklung sind die Daten evtl. nicht 100 % geschützt. |

Sie erschwert Terroristen und feindlichen Ländern den Zugang zu streng geheimen Informationen und Ressourcen. | Wenn ein Nutzer einen einzigen Bereich übersieht, der gesichert werden muss, könnte dies das gesamte System gefährden. |

Informationssicherheit schützt vertrauliche Nutzerdaten, sowohl während der Verwendung als auch während der Speicherung. | Informationssicherheit ist unglaublich komplex und die Nutzer verstehen vielleicht nicht genau, worum es dabei geht. |

Informationssicherheit sollte keine Schwierigkeit und kein Hindernis für die geschäftliche Tätigkeit einer Organisation darstellen. Sicherheit kann sogar ein Wettbewerbsvorteil sein. Eine Investition in Informationssicherheit schützt Ihre Organisation nämlich nicht nur vor Angriffen, sondern kann sogar ihr Wachstum beschleunigen.

Erste Schritte mit Informationssicherheit

Zum Thema erhöhte Bereitschaft sollen demnächst neue gesetzliche Regelungen in Kraft treten, die festsetzen, dass Organisationen, die gesellschaftlich kritische Dienste anbieten, ihre Sicherheitsvorkehrungen verbessern müssen. Eine verbreitete Maßnahme ist die Einführung eines Informationssicherheits-Managementsystems (ISMS), welches nach ISO 27001 zertifiziert ist. Weitere Informationen über die Einhaltung der ISO 27001-Zertifizierung finden Sie in unserem Leitfaden für ISO 27001.

Doch gerade die ersten Schritte stellen oft eine Herausforderung dar. Hier kommen ein paar Tipps für einen einfachen Einstieg:

- Informationssicherheit ist mehr als nur Technologie. Da heutzutage so viele Daten in IT-Systemen gespeichert und verarbeitet werden, werden die Begriffe „Informationssicherheit“ und „IT-Sicherheit“ häufig synonym verwendet – dies ist aber technisch nicht korrekt. Doch Ihr Projekt wird nur dann erfolgreich, wenn auch Menschen und Prozesse eingebunden sind. Eine robuste Abwehr erfordert systematische und kontinuierliche Arbeit, die von den Stärken der vorhandenen Ressourcen sowie potenziellen Gefahren und Bedrohungen ausgeht.

- Ihre Informationssicherheit muss mit dem Risikomanagement Ihrer Organisation verknüpft sein. All Ihre Sicherheitsmaßnahmen sollten darauf aufbauen, wie die Risiken in Ihrer Umgebung reguliert werden. Dies gilt sowohl für Bedenken in puncto Informationssicherheit als auch für alle anderen Risiken.

- Die Führungsebene muss Verantwortung übernehmen. Die Führungsebene trägt immer die Verantwortung für die Sicherheitsmaßnahmen, da nur sie über die Autorität verfügt, Entscheidungen über Sicherheitsbedrohungen zu fällen. Angesichts der steigenden Anzahl von Cyberattacken setzt sich jede Organisation, die nicht in Informationssicherheit investiert, finanziellen Risiken aus.

- Prozesse und Abläufe sollten überprüft werden. Für die Sicherheit der Geschäfte und Informationen einer Organisation kann nie genug getan werden – ganz gleich, ob diese auf einem Computer oder einem Stück Papier gespeichert sind. Erstellen Sie zunächst eine Übersicht darüber, welche Routinen und Arbeitsabläufe es gibt, wer Zugang zu welchen Informationen und Systemen hat und wie hoch Ihre Sicherheitsansprüche sind.

- Schließlich entwickeln Sie eine Richtlinie. Richtlinien, v.a. die Informationssicherheitsleitlinie und andere Regelwerke bilden die Grundstruktur Ihrer Informationssicherheitsvorkehrungen. Hier können Sie definieren, welche Ressourcen Sie benötigen, welche Maßnahmen ergriffen und wie diese umgesetzt werden sollten.

Informationssicherheit outsourcen

Nicht jedes Unternehmen kann oder will die Informationssicherheit mit internen Ressourcen umsetzen und managen. Ebenso kann es sein, dass das interne Team überlastet ist, mit dem Dokumentationsaufwand nicht hinterher kommt, oder nicht die nötige Expertise für ein bestimmtes Projekt besitzt. Resultierend hieraus fällt das Unternehmen durch das Audit. Hier bietet sich ein externer Dienstleister an, der gezielt beraten kann.

Der Vorteil: Externe Services können schnell eingekauft werden und erfordern dank dem Erfahrungsschatz der Dienstleister kein langes Onboarding. Ein guter Anbieter teilt seinen Kunden einen persönlichen Ansprechpartner zu, der sich mit den aktuellen Herausforderungen des Kunden auskennt, und diese schon an anderer Stelle meistern konnte. Auch die Kosten für einen externen Dienstleister liegen deutlich unter denen für eine Vollzeitstelle. Bei DataGuard zahlen Kunden zwischen 500 und 2.000 € pro Monat – je nach Komplexität.

Fazit

Der beste Ausgangspunkt für die Entwicklung und Verwaltung einer idealen Strategie für Ihre Informationssicherheit sind bewährte Vorgehensweisen. Die oben aufgeführten Punkte spielen dabei eine zentrale Rolle, doch sie bilden lediglich das Fundament. Der Schutz und die sichere Speicherung Ihrer Geschäfts- und Kundendaten sind maßgeblich für die Marktposition und das Wachstum Ihrer Organisation.

Informationssicherheit ist unverzichtbar und die richtigen Technologien und Richtlinien unterstützen Sie dabei, Ihre Organisation langfristig zu schützen.

Mit der „InfoSec-as-a-Service“-Lösung von DataGuard führen Branchenexperten Sie Schritt für Schritt durch die Einrichtung von Informationssicherheitsprozessen. Mit unseren Tools und Lösungen wird die Einhaltung des DSVGO-Regelwerks in Großbritannien und der EU zum Kinderspiel, damit Ihre Organisation für den Erfolg gerüstet ist.

Sie haben Fragen rund um das Thema Informationssicherheit oder suchen nach einem externen Informationssicherheitsexperten?

Dann buchen Sie ein kostenloses Erstgespräch mit einem unserer Branchenexperten:

TISAX® ist eine eingetragene Marke der ENX Association. DataGuard steht in keiner geschäftlichen Verbindung zu ENX. Wir bieten lediglich Beratung und Unterstützung zur Vorbereitung auf das TISAX® Assessment an. Die ENX Association übernimmt keine Verantwortung für die auf der DataGuard-Website dargestellten Inhalte.

About the author

Larissa Bruns

Als Wirtschaftsjuristin verfügt Larissa Bruns über große Kompetenz im Bereich Informationssicherheit und Datenschutz. Nach Ihrem Abschluss als Bachelor of Law an der HTWG Konstanz arbeitete sie zunächst im Legal Management bei der Pro7Sat1 Media Group. Sie ist zertifizierte Datenschutzbeauftragte (TüV) und war bei DataGuard zu Beginn im Consulting für Datenschutzrecht (Tech Practice) tätig. Inzwischen arbeitet sie durch ihre stetigen Weiterbildungen als Beraterin für Informationssicherheit im Professional Services Team bei DataGuard.