Das Wichtigste in Kürze

- Im Rahmen eines Due-Diligence-Verfahrens wird auch die Informationssicherheit des geprüften Unternehmens genau unter die Lupe genommen.

- Informationssicherheit umfasst weit mehr als IT-Sicherheit. Es geht auch um die Prozesse und den Faktor Menschen im Unternehmen.

- Managementsysteme für Informationssicherheit (ISMS) sollten gemäß ISO 27001 entwickelt werden.

- Unternehmen mit ISO 27001-Zertifizierung genießen hohes Vertrauen und steigern dadurch ihren Unternehmenswert. Bei ihnen kann eine Due Diligence wesentlich kompakter ausfallen.

- TISAX®-Freigaben sind das Pendant zur ISO 27001-Zertifikate für Dienstleister und Zulieferer in der Automobilindustrie.

- Was bedeutet Due Diligence? Wann müssen Unternehmen eine durchführen?

- Was wird bei einer Due Diligence geprüft? Wer prüft wen?

- Maßstab für Informationssicherheit ist die ISO 27001. Was besagt diese Norm?

- Was ist ein Informationssicherheitsmanagementsystem (ISMS)?

- Was sind die Vorteile eines zertifizierten ISMS?

- In der Automobilindustrie existiert mit dem TISAX®-Assessment eine eigene Norm – warum?

- TISAX® und ISO 27001 verfolgen einen risikobasierten Ansatz: Was ist damit gemeint?

- Das Fazit?

Was bedeutet Due Diligence? Wann müssen Unternehmen eine solche Prüfung durchführen?

Wörtlich übersetzt bedeutet Due Diligence die „gebotene Sorgfalt“. Der Begriff bezeichnet ein Verfahren zur Überprüfung von Aussagen und Angaben eines Unternehmens über die eigenen Unternehmenswerte und die damit verbundenen Risiken. Durchgeführt wird die Due-Diligence-Prüfung insbesondere dann, wenn sich ein Investor oder Käufer für ein Unternehmen interessiert oder ein Börsengang bevorsteht. Denn wer eine Unternehmensbeteiligung oder -übernahme plant, möchte sichergehen, dass seine Annahmen im Hinblick auf das Unternehmen und die künftige Zusammenarbeit auch der Realität entsprechen.

Was wird bei einer Due Diligence geprüft? Wer prüft wen?

Durchgeführt wird die Prüfung in der Regel von spezialisierten Wirtschaftsanwälten oder Unternehmensberatungen. Was geprüft wird, hängt von der Risikoexposition im Einzelfall ab. Verbindliche Vorgaben für eine Due Diligence gibt es außerhalb des US-amerikanischen Anlegerschutzrechts nicht. Das Minimum ist die komplette Prüfung der Buchhaltung. In der Regel kommen aber viele weitere Prüfbereiche hinzu – etwa mit Fragen zu sämtlichen relevanten Prozessen eines Unternehmens, zu seinen Vermögenswerten und Verbindlichkeiten, zu bestehenden Verträgen mit Mitarbeitern, Partnern und Lieferanten, zur Compliance, zu den Standards in der Produktentwicklung, der Sicherheit von Lieferketten sowie der Kommunikations- und Informationssicherheit. Letztere zu beurteilen ist sehr komplex und erfordert Spezialwissen. DataGuard macht dieses Wissen über eine SaaS-Plattform zugänglich und bietet damit eine Prüflösung für die Informationssicherheit sowie für den Aufbau individuell optimierter Informationssicherheits-Managementsysteme (ISMS) an.

Maßstab für Informationssicherheit ist die ISO 27001.Was besagt diese Norm?

Der Begriff Informationssicherheit, soviel vorab, meint und beschreibt weit mehr als nur die IT-Sicherheit eines Unternehmens. Denn neben der technologischen Ausstattung stehen auch die Sicherheit sämtlicher Prozesse und Geschäftsaktivitäten eines Unternehmens im Fokus sowie die Qualifikation und Vertrauenswürdigkeit der involvierten Menschen –aus Belegschaft und Geschäftsführung, aber auch Lieferanten. Betrachtet wird also ein sehr weites Feld, welches wir nachfolgend abgebildet haben.

|

Nun enthält die internationale Norm ISO 27001 keine Vorschriften, die besagen, wie dieses Feld im Einzelfall zu organisieren ist. Die Norm gibt lediglich vor, in welchen Bereichen und mit welchen Zielen eine Einschätzung und Behandlung der Risiken zu erfolgen hat. Das Unternehmen selbst muss einschätzen, welche Betrachtungstiefe sinnvoll ist.

Nehmen wir das Beispiel „Business Continuity Management“: Man stelle sich zwei Unternehmen vor. Beide bieten „Software-as-a-Service“-Produkte über eine Cloud an. Die Angebote setzen also eine funktionierende Cloud voraus. Beim Überprüfen der Informationssicherheit nach ISO 27001 müsste darauf ein besonderes Augenmerk gelegt werden: Welche Cloud-Anbieter nutzen die Unternehmen, wie hoch ist die Wahrscheinlichkeit eines technischen Ausfalls, welche Ausmaße und Auswirkungen könnte er auf die Geschäftsaktivitäten haben und welche Maßnahmen sind für diesen Fall getroffen? Die Antworten können sehr unterschiedlich ausfallen. Nehmen wir an, Unternehmen A bietet ein SaaS-Produkt zur automatischen Zeiterfassung an. Die Ausfallwahrscheinlichkeit ist sehr gering. Käme es dennoch zu einer Panne, müssten die Kunden ihre Zeiten vorübergehend in einer Tabellenkalkulation oder handschriftlich erfassen und sie später manuell in die Software eingeben. Das wäre ärgerlich, der Schaden bliebe aber überschaubar. Anders sieht es bei Unternehmen B aus. Dieses bietet über die Cloud ein SaaS-Produkt zum automatisierten Aktienhandel an. Kommt es hier zu einem Ausfall, könnten nicht nur Ärger, sondern hohe finanzielle Schäden entstehen, ganz zu schweigen von einer bedeutenden Rufschädigung mit entsprechenden langfristigen Folgen. Das Risiko wäre deutlich höher. Entsprechend umfassendere Schutzmaßnahmen müssten im Rahmen eines Informationssicherheits-Managementsystems (ISMS) nach ISO 27001 definiert werden. |

Was ist ein Informationssicherheits-Managementsystem(ISMS)?

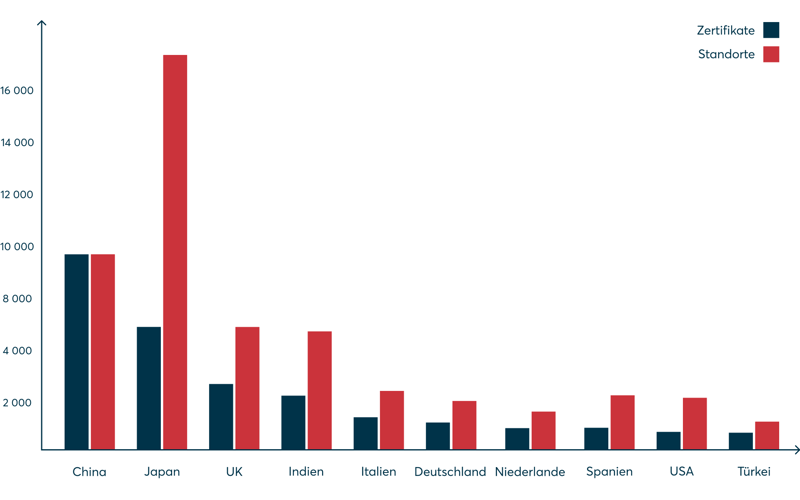

Ein ISMS definiert Regeln, Methoden und Maßnahmen, um die Informationssicherheit einer Organisation zu gewährleisten. Die Umsetzung ist individuell und erfolgt prozessorientiert für die jeweilige Organisation als Ganzes. Dabei gelten durch die internationale Norm ISO 27001 weltweit einheitliche Standards für die Entwicklung sowie für den Betrieb eines ISMS. Werden sie überprüfbar und nachweislich eingehalten, kann ein Unternehmen das eigene ISMS entsprechend zertifizieren lassen. Interessant: Die mit Abstand meisten ISMS-Zertifikate nach ISO 27001 werden in China erteilt. Deutschland liegt in diesem Ranking nur auf Platz 6, direkt hinter Italien.

Mehr Informationen über ein ISMS finden Sie in diesem Artikel.

Was sind die Vorteile eines zertifizierten ISMS?

Unternehmen, die über ein zertifiziertes Managementsystem für Informationssicherheit verfügen, profitieren vielfach. Allen voran durch systematisch erkannte und minimierte Risiken im Hinblick auf ihre IT, ihre Geschäftsaktivitäten und Prozesse sowie nicht zuletzt das Verhalten der Menschen im Unternehmen. Richtiges Verhalten wird im Zuge der ISMS-Umsetzung eingeübt, potenzielle Gefahrenquellen werden eliminiert – beispielsweise durch Einführung einer Ende-zu-Ende-Verschlüsselung für Daten in der Cloud – und Reaktionspläne für mögliche Sicherheitspannen erarbeitet und regelmäßig getestet.

Sprich: Unternehmen mit zertifiziertem ISMS verfügen in puncto Informationssicherheit über ein nachweislich exzellentes Risikomanagement. Dies erhöht das Vertrauen der Kunden und potenziellen Partner oder Interessenten in die Leistungsfähigkeit eines Unternehmens und bringt somit wichtige Markt- und Wettbewerbsvorteile. Je nach Branche dient ein zertifiziertes ISMS auch als Nachweis über das Erfüllen von Compliance-Anforderungen und weiteren gesetzlichen Vorgaben, wie sie etwa für Betreiber von kritischen Infrastrukturen (KRITIS) gelten.

Übrigens: In einem Audit der Informationssicherheit können Sie mehr darüber erfahren, ob Ihr existierendes ISMS auch den internationalen Standards entspricht. Dazu mehr in diesem Artikel.

Sicher ist: Die Investitionen und der Aufwand für die Zertifizierung rechnen sich in jedem Fall – erst recht, wenn eine Due-Diligence-Prüfung bevorsteht. Denn diese lässt sich wesentlich schneller und einfacher durchführen, wenn das zu prüfende Unternehmen bereits nach ISO 27001 zertifiziert ist. Dies verkürzt das Verfahren und steigert den Wert eines Unternehmens oft erheblich.

In der Automobilindustrie existiert mit dem TISAX®-Assessment eine eigene Norm, warum?

TISAX® steht für Trusted Information Security Assessment Exchange. Es ist ein eigener, vom Verband der Automobilindustrie entwickelter Standard für die Informationssicherheit. Die TISAX®-Vorgaben wurden direkt aus der ISO 27001 abgeleitet. Sie sind etwas weniger umfangreich, dafür aber speziell an die Anforderungen der Automobilindustrie angepasst und richten sich explizit an die Dienstleister und Zulieferer der Hersteller. Die Automobilhersteller erwarten, dass ihre Geschäftspartner sich im Rahmen eines Information Security Assessments (ISA) regelmäßig überprüfen und zertifizieren lassen. Ergänzend zum ISA-Anforderungskatalog wurde mit TISAX® 2017 ein Mechanismus für den vertrauenswürdigen Austausch der Prüfergebnisse geschaffen. Die damit gewährleistete Transparenz verhindert unnötige Mehrfachprüfungen. Die Prüfergebnisse werden branchenweit anerkannt. Das erleichtert das Knüpfen neuer Lieferantenbeziehungen und spart viel Zeit und Geld.

TISAX® und ISO 27001 verfolgen einen risikobasierten Ansatz, was ist damit gemeint?

Das Einschätzen und Optimieren der Informationssicherheit geschieht in beiden Regelsystemen nicht durch absolute Vorgaben. Das heißt, dass nicht geschrieben steht, was ein Unternehmen konkret zu tun hat, um seine Informationssicherheit zu erhöhen. Definiert wird nur der Weg zum Ziel. Und der führt stets über sorgfältiges Abwägen: Welchen Risiken ist mein Unternehmen ausgesetzt? Wie hoch sind die Eintrittswahrscheinlichkeiten und welche Schadenpotenziale haben die Risiken? Wer die Antworten auf diese Fragen kennt, kann und muss dann auch verhältnismäßige Risikomanagementmaßnahmen einführen und umsetzen.

In unserem Artikel "ISO 27001 oder TISAX®? Unterschiede und Relevanz für Unternehmen" lesen Sie zudem, welcher Standard für wen zu empfehlen ist und worin die Unterschiede liegen.

Beispiel Personalsicherheit: Welche Risiken könnten von einem korrupten Mitarbeiter ausgehen? Welches Schadenpotenzial wäre damit verbunden? Die Antworten fallen wieder höchst unterschiedlich aus. Handelt es sich zum Beispiel um Mitarbeiter des Verfassungsschutzes, könnte ein Geheimnisverrat zu schweren diplomatischen Verwicklungen führen. Die Risiken wären enorm, entsprechend hoch müssten die Hürden und Sicherheitsmaßnahmen im Einstellungsprozess sein. Um die charakterliche Eignung eines Bewerbers zu prüfen, dürfte das Einholen eines polizeilichen Führungszeugnisses allein nicht ausreichen. Ein solches von einem Bewerber zu verlangen, der als Mitarbeiter in einer Nudelfabrik anfangen möchte, wäre dagegen unangemessen und in keiner Wiese zielführend.

Risiko, Schadenpotenzial und risikominimierende Maßnahmen müssen also stets in ein individuell optimales Verhältnis gebracht werden. Sehr effizient und ressourcenoptimiert wird dies künftig mithilfe des Risikomanagementmodells der neuen ISMS-Plattform von DataGuard gelingen.

Das Fazit?

Unternehmen mit einem zertifizierten Managementsystem für Informationssicherheit gemäß ISO 27001 oder TISAX® genießen höchstes Vertrauen und haben entscheidende Wettbewerbsvorteile im Markt. Hinzu kommt speziell im Hinblick auf Due-Diligence-Verfahren, dass diese Zertifizierungen den Unternehmenswert steigern und die Dauer einer Due Diligence massiv verkürzen. Dies erspart viele Kosten und erhöht die Handlungsfähig von Unternehmen auf der Suche nach neuen Partnern und Investoren.

Ihre Informationssicherheit steht vor einer Due-Diligence-Prüfung? Wir helfen gern.

Wir bei DataGuard sind Ihr externer Informationssicherheitsbeauftragter! Zertifizierte Experten aus IT, Recht und Wirtschaft unterstützen Sie bei der Minimierung von Compliance-Risiken und bereiten Sie auf Audits nach ISO 27001 oder TISAX® vor.

Erfahren Sie hier mehr zu unserem Informationssicherheit-as-a-Service-Angebot.

TISAX® ist eine eingetragene Marke der ENX Association. DataGuard steht in keiner geschäftlichen Verbindung zu ENX. Wir bieten lediglich Beratung und Unterstützung zur Vorbereitung auf das TISAX® Assessment an. Die ENX Association übernimmt keine Verantwortung für die auf der DataGuard-Website dargestellten Inhalte.

About the author

DataGuard Informationssicherheits-Experten

Tipps und Best Practices zur erfolgreichen Erlangung von Zertifizierungen wie ISO 27001 oder TISAX®, die Bedeutung robuster Sicherheitsprogramme, effiziente Risikominderung... und vieles mehr!

Profitieren Sie von der jahrelangen Erfahrung unserer zertifizierten Informationssicherheitsbeauftragen (oder CISOs) in Deutschland, UK und Österreich, um Ihr Unternehmen auf den nachhaltigen Erfolgspfad zu bringen – indem Sie Ihre Informationswerte und Mitarbeitenden vor gängigen Risiken wie Cyberangriffen schützen.

Diese Qualifizierungen unserer Informationssicherheitsberater stehen für Qualität und Vertrauen: Certified Information Privacy Professional Europe (IAPP), ITIL® 4 Foundation Certificate for IT Service Management, ISO 27001 Lead Implementer/Lead Auditor/Master, Certificate in Information Security Management Principles (CISMP), Certified TickIT+ Lead Auditor, Certified ISO 9001 Lead Auditor, Cyber Essentials