In diesem Beitrag

Phishing als Bedrohung

Wir alle haben wahrscheinlich schon einmal eine Phishing-E-Mail erhalten. Ob es sich um die überstürzte Bezahlung einer unerwarteten Rechnung handelt oder um einen falschen CEO, der uns auffordert, auf einen dubiosen Link zu klicken - Phishing-Versuche sind unterschiedlich komplex. Und es wird immer schwieriger, sie zu erkennen.

Phishing ist nach wie vor eine der größten Bedrohungen in der digitalen Landschaft und kommt besonders häufig in Form von E-Mails vor. 57% der Unternehmen werden wöchentlich oder täglich mit Phishing-E-Mails konfrontiert (Link nur auf Englisch verfügbar). Aber es gibt Maßnahmen, die Sie ergreifen können, um Ihre Lage zu verbessern.

Wir sprachen mit dem Experten Kyle Tackley, Senior Principal der Information Security and Privacy Practice von DataGuard, um zu erfahren, wie Sie E-Mail-Phishing-Angriffe erkennen und verhindern können, um Ihr Team zu schützen.

Was ist Phishing?

Phishing-Angriffe sind im Wesentlichen Social-Engineering-Techniken, die die menschliche Psychologie ausnutzen, um Menschen zu Handlungen zu verleiten, die ihrer Sicherheit schaden.

Lesen Sie mehr über: 9 Tipps für sicheres Surfing im Internet

Bei diesen Angriffen werden häufig E-Mails, Textnachrichten oder Telefonanrufe verschickt, die den Anschein erwecken, von legitimen Quellen wie Banken, Kreditkartenunternehmen oder Online-Händlern zu stammen. Ziel ist es, die Empfänger dazu zu verleiten, auf bösartige Links zu klicken, infizierte Anhänge zu öffnen oder persönliche Informationen preiszugeben.

6 Wege, um E-Mail-Phishing-Attacken zu erkennen

Es ist leicht, überrumpelt zu werden. Waren Sie schon einmal am Flughafen, wo Sie mit Duty-Free-Tüten, Kaffee und Ihren Gedanken jonglieren mussten, während Sie Ihre E-Mails abriefen?

“Das ist der “sweet spot” für Phishing-Angriffe, denn wenn man abgelenkt ist, klickt man leicht auf etwas, auf das man eigentlich nicht klicken sollte", sagt Kyle Tackley. Da die Hälfte unseres täglichen Posteingangs aus Spam besteht, kann es schwierig sein zu erkennen, was echt ist und was nicht.

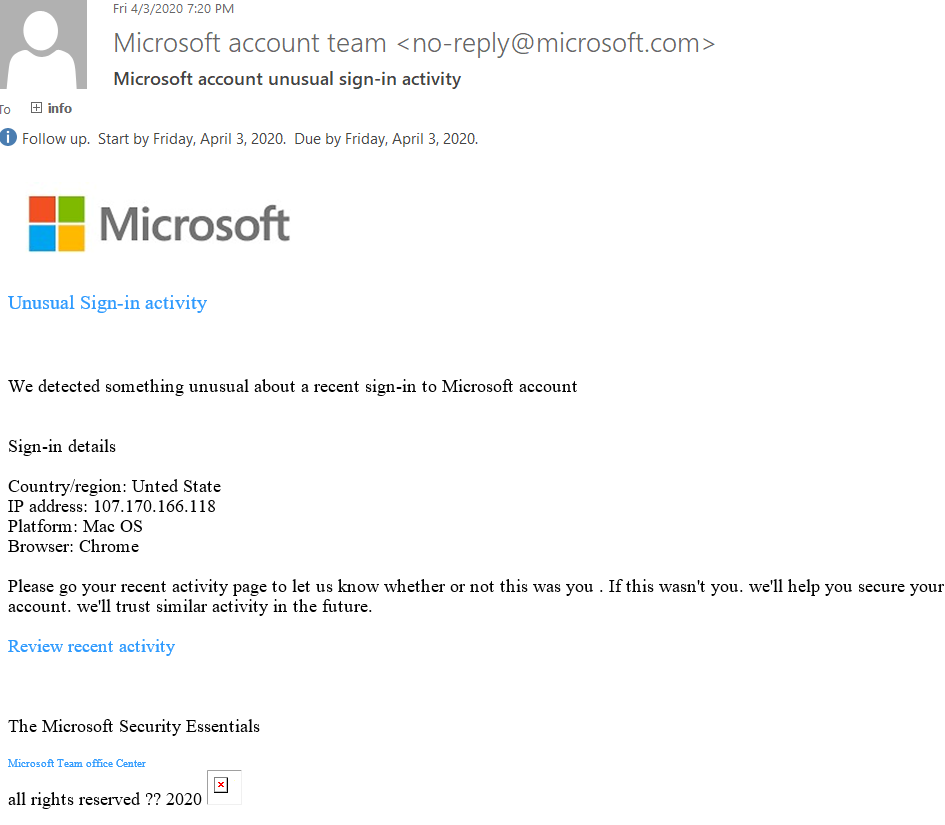

1. Vergewissern Sie sich, dass Sie wissen, wer der Absender ist

Cyberkriminelle verwenden oft subtile Variationen von E-Mail-Domänen, um legitime Unternehmen zu imitieren. Der erste Schritt, um die Glaubwürdigkeit einer E-Mail zu überprüfen, ist daher die Überprüfung des Absenders. Eine betrügerische E-Mail könnte beispielsweise "paypall.com" statt der echten "paypal.com" oder "accountprotectionmicrosoft.com" statt "microsoft.com" enthalten.

Quelle: Genesis

Betrüger können die E-Mail sogar fälschen, indem sie den E-Mail-Header so gestalten, dass es aussieht, als käme die E-Mail von einer vertrauenswürdigen Stelle. Der wahre Absender lässt sich dann nur durch eine genauere Untersuchung des Headers herausfinden.

Eine Phishing-E-Mail kann sich auch als hochrangiger Manager ausgeben - oft als CEO - und zum Beispiel um eine dringende Überweisung bitten. Die E-Mail kann mit der Unterschrift und dem Firmenlogo des Managers authentisch wirken. Bei näherer Betrachtung fallen jedoch subtile Unterschiede in der E-Mail-Adresse oder im Kommunikationsstil auf.

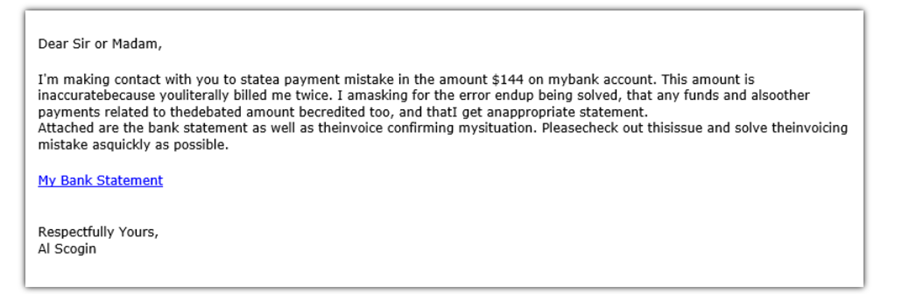

2. Achten Sie auf seltsame Formulierungen und Grammatikfehler

Wenn Sie den Absender ermittelt haben, sollten Sie den Inhalt der E-Mail prüfen. Achten Sie auf seltsame Formulierungen, ungewöhnliche Aufforderungen, generische oder seltsam offizielle Anreden (Sehr geehrter Herr/Frau) und grammatikalische Fehler. Diese klassischen Warnsignale waren lange Zeit unsere Verbündeten bei der Erkennung von Phishing-Versuchen. Doch das Spiel ändert sich.

Quelle:Hashed Out

Mithilfe von KI upgraden sich Betrüger auf ein höheres Level - und jetzt können sogar schlecht geschriebene E-Mails erschreckend menschlich klingen. Natürlich können sie immer noch Fehler machen , aber die Fehlertoleranz wird immer geringer. Achten Sie also nicht nur auf die klassischen Erkennungsmerkmale, sondern vertrauen Sie auch auf Ihr Bauchgefühl. Wenn sich etwas falsch anfühlt, dann ist es das wahrscheinlich auch.

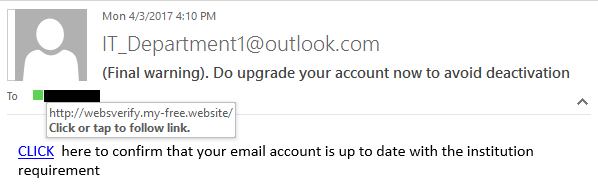

3. Prüfen Sie ungerechtfertigte Dringlichkeit

Cyberkriminelle spielen gerne die Dringlichkeitskarte und nutzen unseren Instinkt aus, in Krisensituationen schnell zu reagieren. Beispielsweise können Nutzerinnen und Nutzer eine E-Mail erhalten, in der sie über ein wichtiges Software-Update zur Behebung einer Sicherheitslücke informiert werden. Die E-Mail kann einen Link enthalten, der beim Anklicken auf eine gefälschte Website führt, auf der die Anmeldedaten abgefangen werden.

Seriöse Unternehmen greifen in ihrer Kommunikation selten auf Zwangsmaßnahmen zurück. Wenn also in einer E-Mail steht: "Zahlungsaufforderung, dringende Maßnahmen erforderlich" oder "Ihr Konto wurde kompromittiert - aktualisieren Sie jetzt Ihre Daten", handelt es sich höchstwahrscheinlich um einen Phishing-Versuch.

Quelle:MSVU

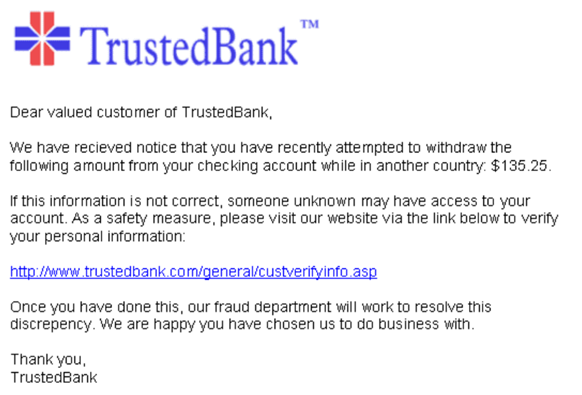

4. Werden Sie nach sensiblen Informationen gefragt?

Die meisten Unternehmen sind sich der Bedeutung sicherer Kommunikationskanäle und der Risiken bewusst, die mit der Anforderung sensibler Informationenper E-Mail verbunden sind.

Daher sollte jede unaufgeforderte E-Mail, in der nach persönlichen Daten oder Bankinformationen gefragt wird, sofort misstrauisch machen. Betrüger nutzen diese Taktik häufig, um Personen auszunutzen, die sich der bewährten Verfahren im Bereich der Cybersicherheit nicht voll bewusst sind.

Quelle:The State Bank Group

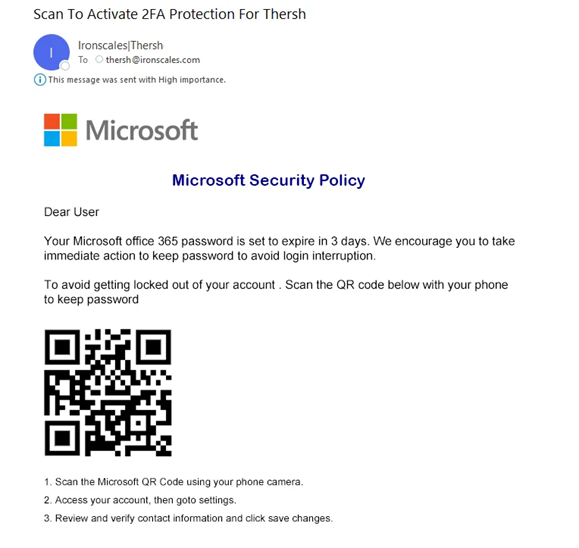

5. Der heißeste Trend – kompromittierte QR-Codes

QR-Codes, üblicherweise für einen zügigen Zugang zu Websites oder Informationen genutzt, entwickeln sich zu einem neuen Angriffsvektor für E-Mail-Phishing. Angreifer manipulieren existierende QR-Codes oder erstellen gefälschte Varianten, die beim Scannen ahnungslose Nutzer auf schädliche Webseiten umleiten.

Diese Webseiten sind oft so gestaltet, dass sie vertrauenswürdigen Plattformen ähneln, was es für die Benutzer erschwert, den Betrug zu erkennen. Weisen Sie Ihr Team an, QR-Codes sorgfältig zu überprüfen und keine verdächtigen Varianten zu scannen. Halten Sie Ihr Team über diese neuen Taktiken auf dem Laufenden.

Quelle:Reddit

6. Seien Sie vorsichtig bei verdächtigen Links, Formularen oder Anhängen

Eine gängige Taktik von Cyberkriminellen besteht darin, scheinbar harmlose Links in E-Mails einzubetten, um ahnungslose Empfänger zum Klicken zu verleiten. Diese Links können das Herunterladen von Schadsoftware auslösen, die die Sicherheit des Computers des Nutzers gefährdet und die Bedrohung auf das gesamte Netzwerk ausweiten kann.

Ebenso können Anhänge in Phishing-E-Mails schädliche Elemente enthalten, die beim Öffnen Schwachstellen im System des Empfängers ausnutzen können.

Kyle Tackley erklärt: "In jeder Organisation gibt es "Serienklicker" - Benutzer, die dazu neigen, auf etwas zu klicken, ohne darüber nachzudenken. Hier ist es wichtig, die Mitarbeiter zu sensibilisieren und zu schulen.

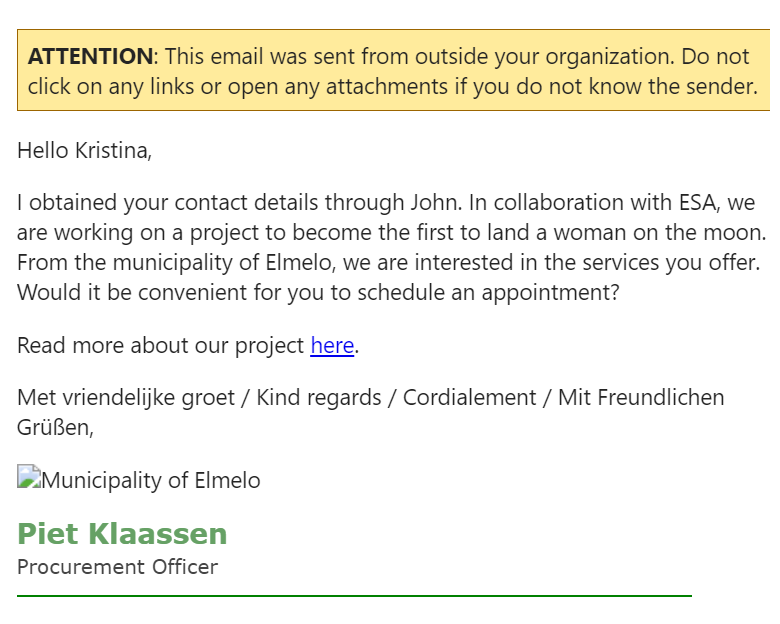

Quelle:DataGuard

Das oben gezeigte Beispiel stellt einen Screenshot einer E-Mail-Simulation für Phishing dar, die vor Kurzem an Mitarbeiter von DataGuard versandt wurde. Anhand der bereits besprochenen Erkenntnisse wird deutlich, dass es sich hierbei um einen (wenn auch gefälschten) Phishing-Versuch handelt.

Das erste Anzeichen ist die Mondmission; die Formulierung ist förmlich und umständlich. Bei einer Online-Überprüfung der Person und ihres Unternehmens stellt sich heraus, dass beides nicht existiert. Zudem ist der Ortsname "Elmelo" falsch geschrieben; der korrekte Name lautet "Almelo".

Falls jemand dennoch auf den Link "hier" klickt, wird er zu einer Seite weitergeleitet, die zur Sensibilisierung der Mitarbeiter dient. Dort findet er weitere Informationen darüber, wie er sich vor Phishing-Angriffen informieren und schützen kann.

Wie Sie Ihr Unternehmen vor Phishing-Angriffen schützen

Über 80 % der registrierten Sicherheitsvorfälle werden durch Phishing-Angriffe verursacht. In der digitalen Welt lauern zahlreiche verborgene Gefahren, und das Letzte, was Sie möchten, ist die unbedarfte Hauptfigur in einer Cyber-Horrorgeschichte zu werden.

Klären Sie Ihre Mitarbeiter auf

Organisieren Sie regelmäßige Aufklärungs- und Schulungsprogramme, um die Wichtigkeit der Identifizierung und Meldung von Phishing-E-Mails hervorzuheben. Vermitteln Sie Ihren Mitarbeitern, wie sie potenzielle Betrugsversuche erkennen und Bedrohungen melden können. Statten Sie Ihr Team mit dem Wissen aus, Anzeichen zu erkennen, Links kritisch zu hinterfragen und sicher im Internet zu navigieren.

Die Etablierung einer Kultur der Skepsis und Achtsamkeit ermöglicht es den Mitarbeitern, die Echtheit eingehender E-Mails und Anhänge zu hinterfragen und stärkt so die Widerstandsfähigkeit Ihres Unternehmens gegenüber Phishing-Angriffen.

Richten Sie ein zuverlässiges System ein

Der Schlüssel liegt in einerzuverlässigen technischen Lösung und Informationssicherheitsmaßnahmen. Verwenden Sie robuste E-Mail-Gateway-Lösungen, um schädliche Inhalte herauszufiltern, bevor sie die Nutzer erreichen. Verwenden Sie Backup-Lösungen, insbesondere für Datenbanken, um sicherzustellen, dass Daten im Falle einer Kompromittierung wiederhergestellt werden können.

Testen Sie Ihre Abwehrmaßnahmen - simulieren Sie Phishing-Versuche

Die Simulation von Phishing-E-Mails im gesamten Unternehmen (unter der Voraussetzung, dass nur wenige Schlüsselpersonen von der Simulation wissen) hilft bei der Identifizierung von Schwachstellen. "Das Anklicken einer simulierten Phishing-E-Mail könnte eine sofortige Sensibilisierung auslösen, bei der die Mitarbeiter lernen, worauf sie in realen Szenarien achten müssen, um die Risiken zu minimieren", sagt Kyle Tackley.

Was Sie tun sollten, wenn Ihr Unternehmen einem Phishing-Angriff zum Opfer fiel

Laut Kyle Tackley sind die ISO27100-Richtlinien ein guter Ausgangspunkt, wenn Ihr Unternehmen von einem Phishing-Angriff betroffen ist. Solide Verfahren zur Reaktion auf Vorfälle und ein einfaches Verfahren zur Meldung von Datenvorfällen sind von entscheidender Bedeutung. "Betroffene Mitarbeiter müssen wissen, was zu tun ist, auch wenn sie sich nicht sicher sind, ob es sich um eine verdächtige E-Mail handelt", sagt er.

Im Zweifelsfall sollten sie ein Ticket anlegen oder sich melden, um die Kommunikationskette in Gang zu setzen. Die Entscheidung, ob es sich um einen Sicherheitsvorfall handelt, liegt nicht allein bei den Mitarbeitern, aber sie sollten wissen, wann sie ihn melden müssen.

Phishing ist ein Dauerbrenner – seien Sie vorbereitet

Da die Betrüger immer raffinierter werden, sehen wir einer Zukunft entgegen, in der Betrüger mit generativer KI und dem Klonen von Stimmen arbeiten. Das bedeutet, dass eine überzeugende Phishing-E-Mail durch eine überzeugende Sprachnachricht verstärkt werden kann, wodurch der Grundstein für einen erfolgreichen Betrug gelegt wird.

Unternehmen müssen wachsam bleiben, ihre Mitarbeitenden regelmäßig schulen und moderne Technologien einsetzen, um sich vor Phishing-Angriffen zu schützen. Niemand ist davor gefeit, aber mit den richtigen Vorkehrungen lassen sich die Risiken von Phishing-Angriffen deutlich reduzieren.

Wenden Sie sich an DataGuard, wenn Sie weitere Unterstützung und Beratung zum Schutz Ihres Unternehmens vor Phishing-Angriffen benötigen.

About the author

DataGuard Informationssicherheits-Experten

Tipps und Best Practices zur erfolgreichen Erlangung von Zertifizierungen wie ISO 27001 oder TISAX®, die Bedeutung robuster Sicherheitsprogramme, effiziente Risikominderung... und vieles mehr!

Profitieren Sie von der jahrelangen Erfahrung unserer zertifizierten Informationssicherheitsbeauftragen (oder CISOs) in Deutschland, UK und Österreich, um Ihr Unternehmen auf den nachhaltigen Erfolgspfad zu bringen – indem Sie Ihre Informationswerte und Mitarbeitenden vor gängigen Risiken wie Cyberangriffen schützen.

Diese Qualifizierungen unserer Informationssicherheitsberater stehen für Qualität und Vertrauen: Certified Information Privacy Professional Europe (IAPP), ITIL® 4 Foundation Certificate for IT Service Management, ISO 27001 Lead Implementer/Lead Auditor/Master, Certificate in Information Security Management Principles (CISMP), Certified TickIT+ Lead Auditor, Certified ISO 9001 Lead Auditor, Cyber Essentials