Wie stark sind Bildungseinrichtungen von Cyberkriminalität betroffen?

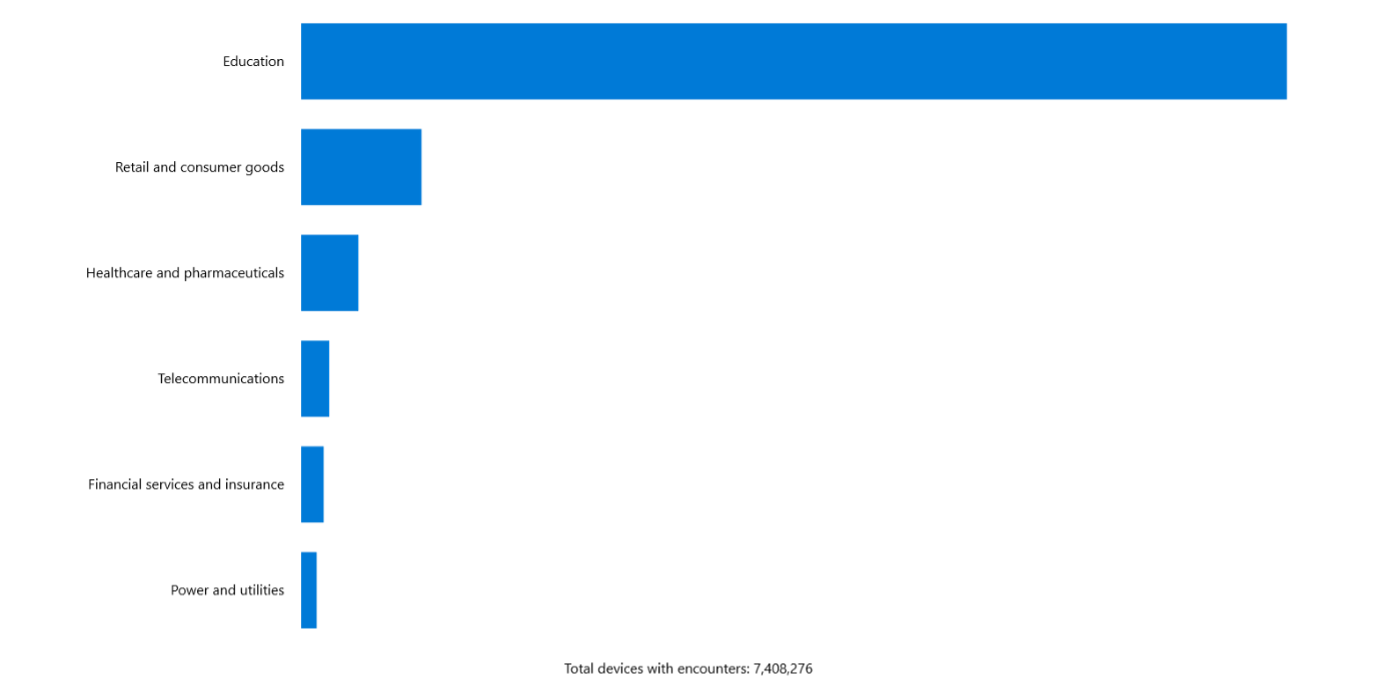

Die Zahl der Hackerangriffe steigt weltweit drastisch an, und es zeigt sich deutlich, dass vor allem Bildungseinrichtungen immer noch unzureichend vorbereitet sind. Laut dem Microsoft „Global Threat Activity Tracker“ ist der Bildungssektor mit 80 % bei Weitem am stärksten von Cyberkriminalität betroffen.

Da die Folgen meistens auch eine große Zahl Studierender treffen, berichten Hochschulen in der Regel offen darüber, wenn sie einen Cyberangriff verzeichnen mussten. Eine beeindruckende Reihe der bekannt gewordenen Attacken aus den letzten Jahren lässt sich online nachvollziehen.

Was macht Bildungseinrichtungen so attraktiv für Cyberangriffe?

Hochschulen und Forschungseinrichtungen sind Drehscheiben für Menschen, die lernen, lehren und forschen – zum Beispiel angehende Ärztinnen und Ingenieure, Professoren für Politologie oder Jura, Forschende in Chemie und Pharmazie. Alle sind spannende Ziele für Cyberkriminelle, die gestohlene Daten gewinnbringend einsetzen wollen. Die Gründe liegen nahe.

Persönliche Daten

Universitäten und Hochschulen sammeln und sichern eine große Menge sensibler personenbezogener Daten (PII) von Studierenden und Mitarbeitern. Dazu gehören Namen, Adressen, Telefonnummern, Geburtsdaten, Führerscheindaten, Finanz- und sogar medizinische Daten. Genau auf diese persönlichen Informationen haben es Hacker – und deren Kundschaft – abgesehen.

Wertvolles geistiges Eigentum

Teure Spitzenforschung ist ein lukratives, schützenswertes Geschäft, das hat nicht zuletzt die Corona-Pandemie gezeigt. Die Sicherheit von Unternehmens- und Verbraucherdaten steht permanent im Fokus, aber das geistige Eigentum und die Forschungsarbeiten von Hochschuleinrichtungen sind in gleichem Maß gefährdet. Viele Hochschulen arbeiten mit Forschungspartnern aus dem öffentlichen und privaten Sektor zusammen. Sie können es sich nicht leisten, dass das geistige Eigentum, das sie sammeln und schützen sollen, verletzt oder angegriffen wird.

Unzureichende Sicherheit in Bildungseinrichtungen

Das Bildungswesen ist das Schlusslicht unter allen Branchen, wenn es um Cybersicherheit geht. Universitäten, insbesondere öffentliche Institute, kämpfen permanent mit ihren Budgets. Investitionen in die Sicherheit gehen auf Kosten scheinbar dringenderer Aspekte und werden allzu oft zur Seite geschoben.

Keine adäquate Schulung

Selbst das ausgefeiltesteCybersicherheitssystemhat eine Achillesferse: den Nutzer, die Nutzerin. Ein Angriff benötigt für seinen Erfolg nur eine sorgfältig gestaltete Phishing-E-Mail und einen Menschen, der sie anklickt. Schulungsmaßnahmen, so sie überhaupt regelmäßig stattfinden, gleichen einer Sisyphusarbeit, da die Möglichkeiten der Angreifer, solche E-Mails täuschend echt zu gestalten, schier unbegrenzt sind.

Welche Arten von Cyberbedrohungen gibt es in Bildungseinrichtungen?

Zu den wichtigsten Bedrohungen für die Cybersicherheit von Bildungseinrichtungen gehören Phishing, Malware, Ransomware, Spam, Social Engineering und Denial-of-Service-Angriffe. Cyberkriminelle nutzen diese Methoden, um Hochschulen und Forschungseinrichtungen anzugreifen und dadurch einen finanziellen Gewinn zu erzielen.

Phishing ist die häufigste Angriffsmethode, die Cyberkriminelle nutzen, um in die Systeme einzudringen. Es ist in der Regel mit geringem Risiko und minimalen Kosten verbunden und kann für die Angreifer sehr lukrativ sein. Ein Phishing-Angriff beginnt meistens mit einer betrügerischen E-Mail oder Website, die darauf abzielt, vertrauliche Informationen wie Passwörter, Kreditkartennummern und andere persönliche Daten des Empfängers zu sammeln.

Phishing-E-Mails gleichen zum Beispiel der offiziellen Benachrichtigung eines Unternehmens, einer Bank oder eines Zahlungsdienstes. Der Empfänger wird aufgefordert, seine persönlichen Daten oder Bankdaten zu aktualisieren, indem er auf einen Link klickt oder ein angehängtes Dokument herunterlädt. Tut er das, wird sein System meistens mit Malware infiziert.

Eine in letzter Zeit besonders beliebte und allseits gefürchtete Form von Malware ist Ransomware. Bei einem derartigen Angriff werden die Dateien auf dem Computer des Benutzers verschlüsselt. Für die Herausgabe des Schlüssels, der zur Entsperrung nötig ist, verlangen die Angreifer ein Lösegeld.

Wie können sich Universitäten und Forschungsinstitute vor Cyberkriminalität schützen?

Menschen sind leicht zu manipulieren, zum Beispiel durch zielgenaues Social Engineering, aber folgende Maßnahmen können helfen, das Risiko zu verringern:

- Einführung eines Information Security Management Systems (ISMS)

Bildungseinrichtungen sollten sich grundsätzlich mit dem Thema Informationssicherheit auseinandersetzten. Die Kriterien der ISO-27001-Norm bilden den passenden Rahmen dafür.

- Schulung aller Mitarbeiter und Studierenden

Schüler, Studenten und die Belegschaft von Bildungseinrichtungen nutzen ihre Endgeräte täglich, um E-Mails abzurufen. Aber viele sind nicht mit der Raffiniertheit von Phishing-E-Mails und den verschiedenen Arten, auf die man achten sollte, vertraut. Aufklärung über die Gefahren der Internetkriminalität und darüber, was sich dagegen tun lässt, ist eine der wirksamsten Methoden zum Schutz vor Cyberkriminellen. - Starke Passwörter

Ein Passwort ist das Tor zum System, die Regeln für ein starkes Passwort können nicht streng genug sein und sollten genau überwacht werden. - Multi-Layer-Security

Ein abgestuftes, aufeinander abgestimmtes System aus Firewalls, Anti-Virus- und Anti-Malware-Software ermöglicht bessere Sicherheit. - Verschlüsselung

Verschlüsselung sorgt dafür, dass Daten nur für diejenigen lesbar sind, die sie entschlüsseln können. Vor allem die sensibelsten Daten sollten verschlüsselt werden. - Multi-Faktor-Authentifizierung

Auch bekannt als Zwei-Faktor-Authentifizierung, ist dies eine zusätzliche Sicherheitsebene für ein Konto, die zwei Eingaben erfordert: 1. etwas, das der Anwender kennt (einen Benutzernamen und ein Passwort), und 2. etwas, das er besitzt (einen Code, der an sein Telefon gesendet wird). - Sicherung der Daten (Backup)

Im Falle eines Ransomware-Angriffs ist ein aktuelles, funktionierendes Backup die einzige Möglichkeit, ohne Zahlung des Lösegelds an die Daten zu kommen. Dagegen ist die Zahlung meistens keine Garantie dafür, dass die Dateien freigegeben werden. - Need-to-know-Prinzip

Die Zahl der Mitarbeiterinnen und Mitarbeiter, die auf sensible Daten zugreifen können, sollte auf das Nötigste begrenzt sein.

Wie DataGuard Universitäten und Forschungseinrichtungen dabei helfen kann, Cyberangriffe zu verhindern

DataGuard unterstützt Organisationen wie Bildungseinrichtungen mit Know-how und Beratungsleistungen rund um das Thema Informationssicherheit, zum Beispiel beim Aufbau eines ISMS. Ein ganzes Team von Expertinnen und Experten verfügt über fundierte Fachkenntnisse und Best Practices aus einer Vielzahl von Projekten, Themen und Branchen.

Die Informationssicherheits-Plattform von DataGuard bietet Kunden Zugriff auf zahlreiche Richtlinien zur Umsetzung eines ISMS. Sie liefert eine wertvolle Grundlage, die Organisationen nutzen und an Ihre eigenen Prozesse anpassen können.

Sehr hilfreich ist auch die DataGuard Academy, mithilfe derer Schüler, Studenten und wissenschaftliche Mitarbeiter plattformgestützt und effizient grundlegende Schulungen zur Informationssicherheit absolvieren – und sich mit den Cyberrisiken vertraut machen können.

Fazit

Bildungseinrichtungen und deren Forschungsergebnisse sind mehr denn je von Cyberkriminalität bedroht. Angemessene Sicherheitsmaßnahmen und ein funktionierendes ISMS nach ISO 27001 helfen auch diesen wichtigen Institutionen dabei, Sicherheitsbedrohungen zu vermeiden.

Benötigen Sie Beratung bei der Implementierung beim Aufbau eines ISMS oder bei der Schulung Ihrer Schüler, Studenten oder wissenschaftlichen Mitarbeiter? Wir bei DataGuard unterstützen Sie gern – wenden Sie sich noch heute an einen unserer Experten für Informationssicherheit.

About the author

Stefan Krstevski

Stefan Krstevski ist ein nach ISO 27001-zertifizierter Informationssicherheitsbeauftragter und Auditor. Mit seinem technischen Hintergrund in den Bereichen IT-Sicherheit und Networking, verfügt er sowohl über die technischen als auch organisatorischen Kenntnisse der Informationssicherheit. Bei DataGuard unterstützt er Kunden bei der Implementierung und Aufrechterhaltung eines Informationssicherheits-Managementsystems nach ISO 27001 und TSAX®.