Diese Themen sollten Sie nicht verpassen:

Weitere Ressourcen

Bereits über Kunden vertrauen auf DataGuard als externen Datenschutzbeauftragten

Erfahren Sie hier, wie Sie die ISO 27001-Zertifizierung erlangen und kontinuierlich aufrechterhalten. Von der Gap-Analyse bis zum Risikomanagement – diese Roadmap ist ein Muss für alle IT-Leader, die sich offiziell zertifizieren lassen möchten. Laden Sie unseren kostenlosen Leitfaden herunter (keine Kontaktdaten erforderlich) oder erfahren Sie alles Relevante weiter unten.

Ein klarer und gut strukturierter Plan macht den Weg zur ISO-27001-Zertifizierung weniger holprig.

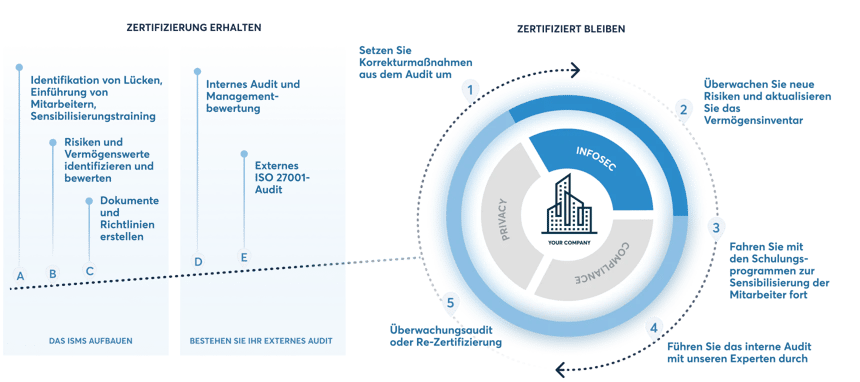

Der Implementierungsfahrplan von DataGuard dient als Kompass, der Sie bei Ihrer Zertifizierung leitet und Ihnen zeigt, wie Sie diese beibehalten können.

Wir erwähnen immer wieder, wie wichtig es ist, die ISO 27001-Zertifizierung nach Erhalt auch weiterhin aufrechtzuerhalten – und das hat durchaus seine Gründe. Betrachten Sie diesen Prozess als fortlaufend, die ISO 27001-Zertifizierung ist auf dem Weg zur Informationssicherheit lediglich eine Kontrollinstanz.

Ihr Unternehmen funktioniert wie ein lebender Organismus; Strategien und Prozesse entwickeln sich kontinuierlich weiter. Sie fügen neue Anlagen hinzu, erwerben innovative Software oder gehen neue Partnerschaften ein. Somit verändert sich auch der Stand Ihrer Informationssicherheit, da neue Bedrohungen entstehen und auftreten können.

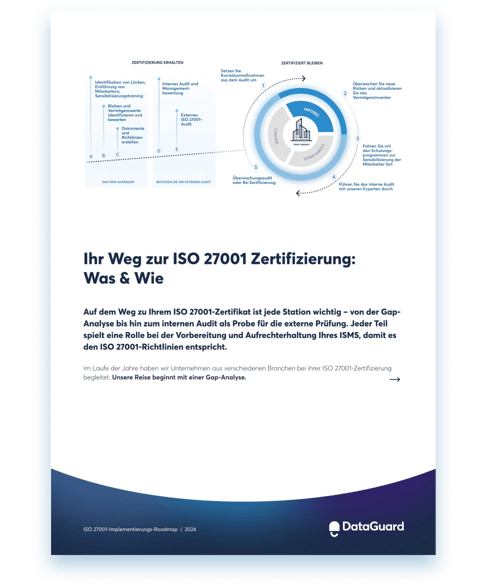

Wir raten daher dazu, auch nach einer erfolgreichen Zertifizierung regelmäßig Ihr Informationssicherheits-managementsystem (ISMS) zu überprüfen. Überwachen Sie Ihre Vermögenswerte und Risiken und stellen Sie sicher, dass entsprechende Kontrollinstanzen eingerichtet sind. So sind Ihre Informationen nicht nur gesichert, sondern auch gegen etwaige Cyberangriffe gewappnet. Auf eine erneute Zertifizierung sind Sie somit bestens vorbereitet (siehe Abbildung).

Auf dem Weg zu Ihrem ISO 27001-Zertifikat ist jede Station wichtig – von der Gap-Analyse bis hin zum internen Audit als Probe für die externe Prüfung. Jeder Teil spielt eine Rolle bei der Vorbereitung und Aufrechterhaltung Ihres ISMS, damit es den ISO 27001-Richtlinien entspricht.

Im Laufe der Jahre haben wir Unternehmen aus verschiedenen Branchen bei ihrer ISO 27001-Zertifizierung begleitet. Unsere Reise beginnt mit einer Gap-Analyse.

Um Ihr Vermögen zu schützen, müssen Sie Ihre Schwachstellen kennen.

Betrachten Sie die Gap-Analyse als ein unverzichtbares Werkzeug, mit dem Sie den Stand der Informationssicherheit in Ihrem Unternehmen bewerten können – ähnlich zu einem Lackmustest.

Sie hilft Ihnen dabei, Ihr Unternehmen zu bewerten und festzustellen, welche essentiellen Prozesse und Sicherheitsvorkehrungen bereits umgesetzt werden und welche eventuell noch ergänzt werden sollten.

Die Gap-Analyse bietet einen umfassenden Überblick darüber, inwieweit Ihr Unternehmen den Sicherheitsstandards der ISO-27001 entspricht und was Sie für eine optimale Vorbereitung auf das externe Audit noch anpassen müssen (mehr dazu später).

Die Gap-Analyse in Ihrem Unternehmen beginnen wir mit einfachen Fragebögen, die von Ihnen selbst ausgefüllt werden können. Nachdem Sie die Fragen beantwortet haben, erstellen Sie gemeinsam mit Ihrem persönlichen DataGuard-Experten einen Projektplan zur Verbesserung des Reifegrads Ihrer Informationssicherheit.

Organisieren Sie sich von Beginn an. Welche digitalen Informationen in Ihrer Organisation müssen geschützt werden?

Oder anders ausgedrückt: Was steht auf dem Spiel? In dieser Phase der ISO 27001-Zertifizierung überprüfen und organisieren Sie alle Ihre Informationsbestände, vor allem solche, die besonders geschützt werden müssen.

Sie kontrollieren und verwalten alle Ihre digitalen Daten, einschließlich der Zugriffsrechte der Benutzer, wodurch Sie einen umfassenden Überblick gewinnen. So können Sie leichter feststellen, welche Sicherheitsvorkehrungen notwendig sind, um diese Ressourcen sicher und zuverlässig schützen zu können.

Wir bieten Ihnen eine Plattform für Ihr Asset Management. Alle Ihre schützenswerten Informationsbestände befinden sich unter einem Dach und wir helfen Ihnen, diese zu verwalten. Sie können bereits bestehende Bestände importieren oder neue Bestände an einem zentralen Ort erstellen.

Risikomanagement ist ein systematischer Ansatz zum Schutz der Daten und der digitalen Infrastruktur Ihres Unternehmens.

In diesem Schritt ermitteln und verfolgen Sie alle Risiken, die die Informationssicherheit Ihres Unternehmens beeinträchtigen.

Das Identifizieren von Risiken kann gerade dann knifflig werden, wenn man es zum ersten Mal angeht oder noch nicht viel über den Prozess weiß. Wir unterstützen Sie dabei, sämtliche Risiken, die sich auf die Informationssicherheitsziele Ihres Unternehmens auswirken, auf einer einzigen Plattform zu identifizieren und nachvollziehbar zu machen. Vorkenntnisse im Risikomanagement sind hierfür nicht erforderlich – unsere Experten, sowie Videos und Leitfäden begleiten Sie durch den gesamten Prozess. Zusätzlich haben Sie die Möglichkeit, Ihre bestehenden Risiken in Echtzeit auf Dashboards zu überprüfen.

Auf dem Weg zur ISO 27001-Zertifizierung benötigen Sie eine angemessene Dokumentation zur Unterstützung Ihrer Sicherheitsrichtlinien und -verfahren. Sie hilft Ihnen auch dabei, organisiert zu bleiben.

Auf unserer Plattform können Sie auf gebrauchsfertige Vorlagen und Richtlinien zurückgreifen. Somit müssen Sie nicht von Grund auf alles neu erstellen. Unsere Experten unterstützen Sie bei der Überprüfung Ihrer Dokumente und stellen sicher, dass sie für die Audits geeignet sind.

Informieren Sie Mitarbeiter und Stakeholder kontinuierlich über Sicherheitsrichtlinien und bewährte Verfahren, um das Bewusstsein für die Informationssicherheit zu schärfen.

Sie können Ihre Mitarbeiter in unseren On-demand-Sicherheitsschulungen über die DataGuard Academy einschreiben, ein interaktives E-Learning-Feature auf unserer Plattform. Die Kurse behandeln Grundlegendes zur DSGVO und Informationssicherheit, sowie spezialisierte Themen wie Phishing, Incident Response und Künstliche Intelligenz.

Betrachten Sie Ihr internes Audit als eine Art Generalprobe vor dem externen Audit.

Bei einem externen Audit bewertet ein Prüfer Ihr ISMS (Informationssicherheits-Managementsystem) in Bezug auf den Schutz sensibler Informationen, das Risikomanagement und die Einhaltung der Anforderungen der ISO 27001. Während ein externes Audit von einem akkreditierten Zertifizierungsdienst (CB) durchgeführt wird, führen Sie eine interne Überprüfung unabhängig durch – es sei denn, Sie arbeiten mit einem Partner wie DataGuard zusammen.

Wir nehmen Ihnen den Stress ab, den die Durchführung eines internen Audits mit sich bringt. Unsere Experten unterstützen Sie dabei, ein internes Audit durchzuführen, um sicherzustellen, dass Sie alle Richtlinien, Kontrollen und Prozesse haben, um das externe Audit zu bestehen. Bis heute liegt die Erfolgsquote unserer Kunden, das externe Audit im ersten Anlauf zu bestehen, bei 100 %.

Die Einhaltung der ISO-27001-Standards endet nicht mit der offiziellen Zertifizierung nach einem erfolgreichen externen Audit.

Wenn neue Risiken auftauchen oder Sie und Ihre Organisation sich weiterentwickeln, müssen auch Ihre Informationssicherheitsmaßnahmen kontinuierlich überprüft und angepasst werden. So halten Sie Ihre Zertifizierung aufrecht.

Wir unterstützen Sie dabei, Ihre Assets zu aktualisieren, Risiken zu minimieren, Schulungen für Mitarbeiter durchzuführen, sicherzustellen, dass Richtlinien und Kontrollen auf dem neuesten Stand sind – und letztendlich dabei, Ihre Organisation auf jährliche Überwachungsaudits vorzubereiten.

Jetzt mit bis zu 75 % weniger Arbeitsaufwand auf das ISO 27001:2022-Audit vorzubereiten und die Zertifizierung erfolgreich erreichen.

Bereits über Kunden vertrauen auf DataGuard als externen Datenschutzbeauftragten

Finden Sie heraus, wie unsere Datenschutz-, Informationssicherheits- und Compliance-Lösung Vertrauen stärkt, Risiken minimiert und Umsatz steigert.

100% Erfolgsquote unserer Kunden bei Audits nach ISO 27001

TISAX® ist eine eingetragene Marke der ENX Association. DataGuard steht in keiner geschäftlichen Verbindung zu ENX. Wir bieten lediglich Beratung und Unterstützung zur Vorbereitung auf das Assessment nach TISAX® an. Die ENX Association übernimmt keine Verantwortung für die auf der DataGuard-Website dargestellten Inhalte.